SAE503 - Infrastructure de Cybersécurité

Mise en place d'une infrastructure réseau sécurisée avec simulation d'attaques

Introduction

Dans le cadre de ma formation BUT R&T, la SAE503 m'a permis de concevoir et déployer une infrastructure réseau complète dédiée à la cybersécurité. Cette activité m'a confronté aux défis réels de la sécurisation des systèmes d'information, en combinant les aspects réseau, système et applicatif de la sécurité informatique.

L'objectif de cette SAE était de créer une infrastructure pédagogique permettant la simulation d'attaques informatiques réalistes, en appliquant les principes du SOC (Security Operations Center) et du CERT (Computer Emergency Response Team). Ce projet constitue une expérience pratique essentielle pour comprendre les mécanismes d'attaque et de défense en cybersécurité.

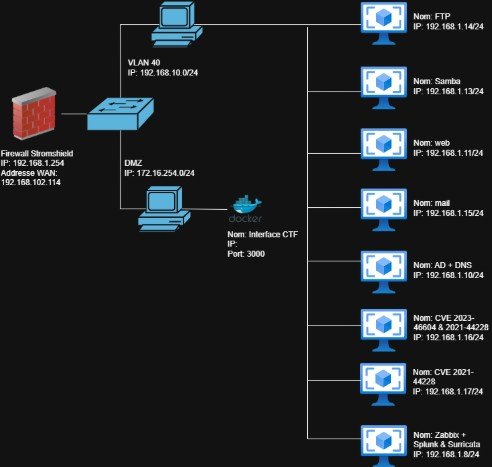

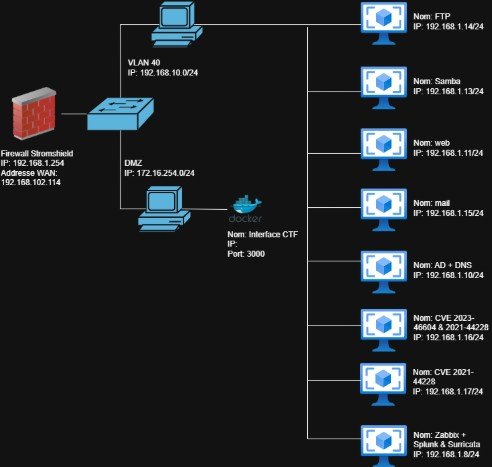

Infrastructure réseau déployée

Vue générale de l'architecture réseau mise en place pour le projet.

Apprentissages Critiques Mobilisés

Ce projet de cybersécurité m'a permis de mettre en pratique plusieurs compétences clés du BUT R&T :

- AC11.01 : Analyser un besoin et concevoir une solution - Application à la conception d'une architecture réseau sécurisée

- AC11.02 : Communiquer efficacement, notamment par écrit - Rédaction de documentation technique sur les vulnérabilités et attaques

- AC12.01 : Développer une argumentation avec rigueur - Analyse des risques et justification des mesures de sécurité

- AC12.02 : Utiliser des outils de recherche et de documentation - Recherche de vulnérabilités et documentation des attaques

- AC13.01 : Organiser et structurer un document technique - Structuration de la documentation réseau et sécurité

- AC13.02 : Respecter les normes et standards de présentation - Application des normes de sécurité informatique

- AC14.01 : Analyser et synthétiser des informations - Analyse des logs et corrélation d'événements de sécurité

- AC14.02 : Présenter des résultats de manière claire et concise - Présentation des chaînes d'attaque et impacts

Auto‑évaluation et analyse réflexive (modèle de Gibbs)

Cette section propose une auto‑évaluation structurée selon le modèle de réflexion de Gibbs (Description → Sentiments → Évaluation → Analyse → Conclusion → Plan d'action). Elle vise à expliciter les actions réalisées, les ressentis, les réussites et les pistes d'amélioration concrètes.

1) Description

Activité : conception et déploiement d'une infrastructure réseau dédiée à la cybersécurité, incluant la création d'une DMZ, le déploiement de services vulnérables et la mise en place d'une chaîne d'attaque pédagogique (CTF).

Contexte : réalisation dans le cadre du BUT R&T pour la SAE503.

Objectifs : produire une infrastructure pédagogique exploitable, documenter les scénarios d'attaque/défense et mettre en place des outils de supervision.

Mon rôle : responsable de la conception réseau, du déploiement des services applicatifs vulnérables, et de l'intégration des outils de supervision.

2) Sentiments

- Avant : motivé·e et curieux·se, conscient·e de l'ampleur du travail.

- Pendant : parfois frustré·e face à des blocages (compatibilités, performances), mais satisfait·e des progressions successives.

- Après : fierté d'avoir un prototype fonctionnel, tout en percevant des marges d'amélioration (tests, documentation).

3) Évaluation

Points positifs :

- Segmentation réseau opérationnelle et services déployés fonctionnels.

- Mise en place d'une chaîne d'attaque pédagogique cohérente permettant la validation par flags.

- Supervision centralisée (Zabbix/Suricata/Splunk) offrant une bonne visibilité des événements.

Points à améliorer :

- Documentation technique partielle, nécessitant des compléments (procédures d'installation, playbooks).

- Tests utilisateurs et retours UX limités pour l'interface CTF.

- Estimations temporelles initiales trop optimistes sur certaines intégrations.

4) Analyse

Les réussites s'expliquent par une bonne organisation des tâches et l'utilisation d'outils éprouvés. Les limites proviennent principalement d'une sous‑estimation de la complexité d'intégration (ex. orchestration Docker, compatibilités de versions) et d'un manque de temps alloué aux tests utilisateurs et à la documentation.

Preuves : logs de tests, captures d'écrans des dashboards, résultats des exploits utilisés pour les flags, et chronologie des itérations de développement.

5) Conclusion

- Amélioration de la maîtrise des concepts de segmentation et des mécanismes de défense (pare‑feu, isolation, VPN).

- Renforcement des compétences pratiques en déploiement de services et en orchestration de conteneurs.

- Prise de conscience de l'importance de la documentation et des tests utilisateurs dès les premières étapes.

Auto‑évaluation

Notation indicative :

- Qualité technique : 4/5 — prototype fonctionnel avec quelques cas limites non traités.

- Respect des délais : 3/5 — délais partiellement respectés, retard sur une sous‑partie.

- Communication et collaboration : 4/5 — échanges réguliers mais compte‑rendus à centraliser.

- Documentation et tests : 2.5/5 — à prioriser dans le plan d'action.

Contexte et Objectifs

Le contexte de ce projet est marqué par l'importance croissante de la cybersécurité dans un monde numérique où les menaces informatiques sont omniprésentes. Les objectifs fixés incluaient :

- Concevoir une infrastructure réseau segmentée respectant les bonnes pratiques de sécurité

- Déployer des services applicatifs avec des vulnérabilités pédagogiques contrôlées

- Mettre en place une chaîne d'attaque réaliste inspirée de scénarios professionnels

- Implémenter des outils de supervision et détection d'intrusion

- Documenter l'ensemble du processus et les leçons apprises

Description du Projet Réalisé

Le projet a été structuré autour de la création d'une infrastructure réseau complète dédiée à la cybersécurité, combinant à la fois un SOC et un CERT :

1. Infrastructure réseau

J'ai conçu une infrastructure réseau segmentée avec des VLAN dédiés :

- VLAN utilisateurs : Isolation des postes de travail et accès contrôlé aux ressources

- VLAN administration : Séparation des interfaces de gestion et d'administration

- VLAN serveurs : Hébergement sécurisé des services applicatifs

- DMZ : Exposition contrôlée des services publics

Cette segmentation assure un cloisonnement efficace et limite la propagation des attaques latérales.

2. Services déployés

J'ai déployé les services essentiels sur des machines Linux :

- Service Web : Serveur Apache avec applications web vulnérables

- FTP : Service de transfert de fichiers avec authentification

- Samba : Partage de fichiers en réseau Windows/Linux

- Messagerie : Serveur de courrier électronique avec webmail

- Active Directory : Service d'annuaire et d'authentification

Services applicatifs

Captures d'écran des différents services déployés sur l'infrastructure.

Vulnérabilités pédagogiques

Exemples de configurations vulnérables mises en place pour l'apprentissage.

3. Vulnérabilités pédagogiques intégrées

J'ai intégré plusieurs vulnérabilités pédagogiques dans les différents services pour illustrer les risques réels :

- Apache ActiveMQ (CVE-2015-5254) : Vulnérabilité de désérialisation permettant l'exécution de code à distance

- Log4Shell (CVE-2021-44228) : Vulnérabilité critique dans Log4j permettant l'exécution de code à distance

- Services réseau vulnérables : Configuration avec authentification faible et accès non autorisés

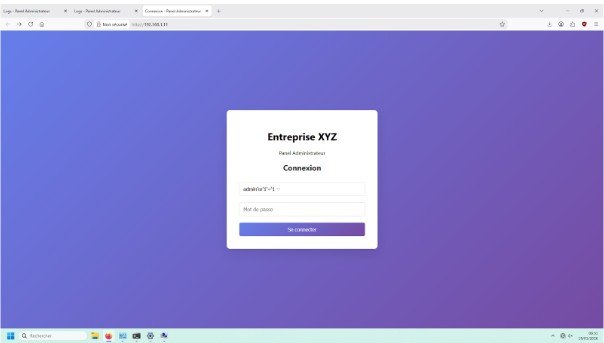

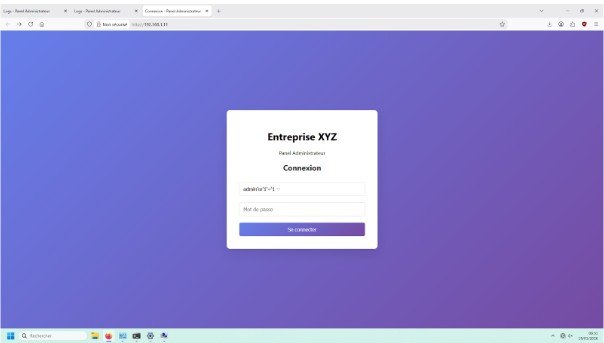

La DMZ hébergeait un conteneur Docker avec notre interface CTF (Capture The Flag), permettant aux participants de suivre leur progression et de valider les flags obtenus lors de l'exploitation des vulnérabilités.

3. Mécanismes de sécurité et interface CTF

J'ai mis en place plusieurs couches de sécurité :

- Port-security : Contrôle d'accès au niveau switch pour prévenir le spoofing

- Pare-feu Stormshield : Filtrage inter-VLAN et contrôle des accès Internet

- VPN SSL : Accès distant sécurisé pour l'administration

- Isolation des ports : Désactivation des ports inutilisés

- DMZ avec Docker : Zone démilitarisée hébergeant un conteneur Docker avec l'interface CTF

Ces mesures constituent les premières lignes de défense contre les attaques. La DMZ servait spécifiquement à héberger l'interface CTF dans un conteneur Docker, permettant aux participants de suivre leur progression et de valider les flags obtenus.

Résultats Obtenus et Défis Surmontés

1. Chaîne d'attaque simulée

J'ai mis en place une chaîne d'attaque réaliste inspirée de scénarios professionnels, bien que celle-ci ne soit pas complète dans sa globalité :

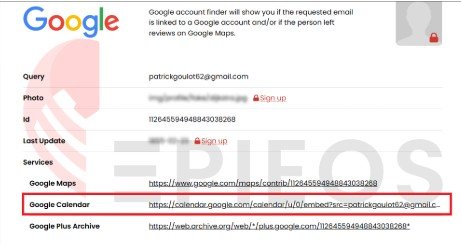

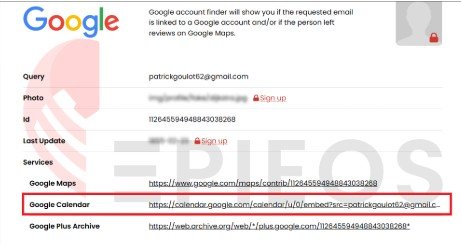

- Phase OSINT : Collecte d'informations publiques et indirectes sur les cibles

- Exploitation applicative : Utilisation de failles comme Apache ActiveMQ et Log4Shell

- Compromission des services : Exploitation des services FTP, Samba et messagerie

- Élévation de privilèges : Passage de l'accès utilisateur à l'accès administrateur

- Mouvement latéral : Propagation dans le réseau via les différents VLAN

Cette chaîne permettait de démontrer les différentes étapes d'une attaque réelle, avec récupération de flags à chaque étape validant la réussite de l'exploitation.

2. Flags bonus et CVE

J'ai intégré deux flags bonus particulièrement intéressants incluant une CVE récente :

- Flag bonus 1 - Log4Shell : Exploitation de la CVE-2021-44228 dans un service web vulnérable, permettant l'exécution de code à distance

- Flag bonus 2 - Apache ActiveMQ : Utilisation de la CVE-2015-5254 pour la désérialisation d'objets malveillants

Ces flags bonus représentaient des challenges avancés nécessitant une compréhension approfondie des vulnérabilités et des techniques d'exploitation associées.

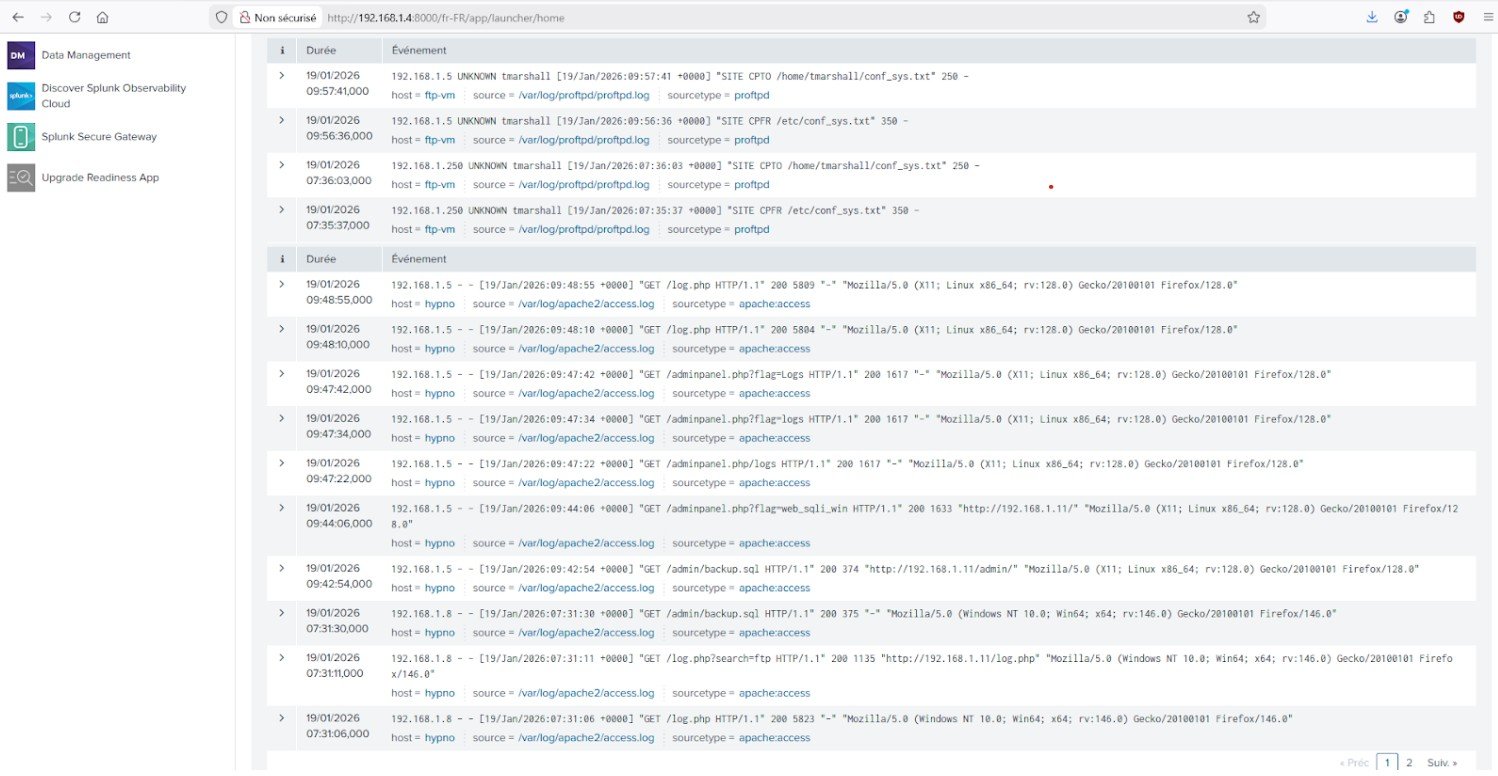

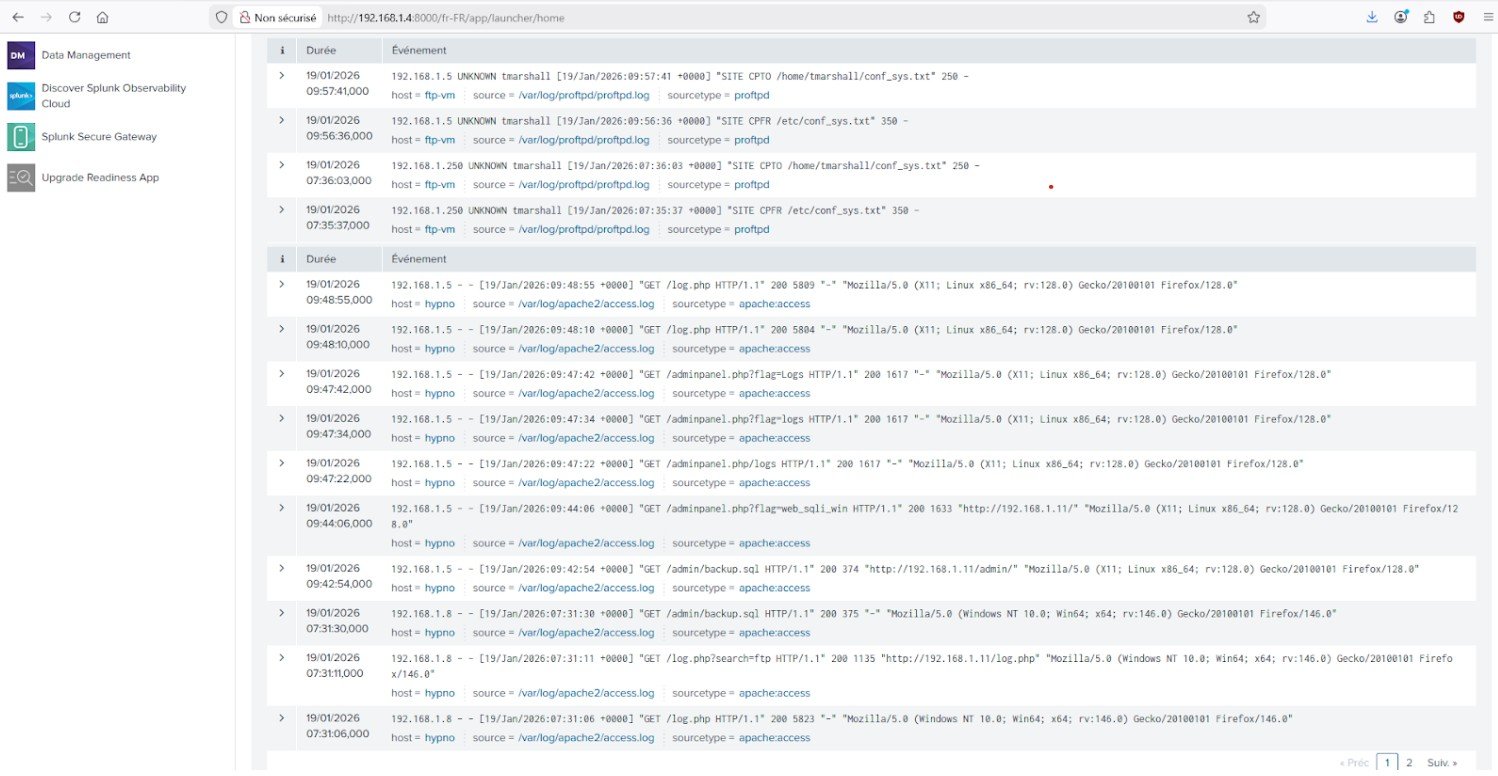

3. Outils de supervision

J'ai déployé une stack de supervision complète :

- Zabbix : Surveillance des services et de l'état des serveurs

- Suricata : Analyse du trafic réseau et détection d'anomalies

- Splunk : Centralisation et corrélation des logs de sécurité

Cette infrastructure a permis de suivre en temps réel l'ensemble de la chaîne d'attaque et de générer des preuves exploitables.

4. Défis rencontrés et solutions apportées

Plusieurs challenges techniques ont été relevés durant la réalisation :

- Configuration réseau complexe : Gestion des VLAN et règles de filtrage - Solution : documentation détaillée et tests progressifs

- Intégration de vulnérabilités pédagogiques : Équilibre entre réalisme et sécurité - Solution : isolation complète de l'environnement

- Corrélation d'événements : Analyse des logs pour reconstituer les attaques - Solution : mise en place de Splunk pour la centralisation

- Performance de supervision : Impact des outils sur les ressources - Solution : optimisation des configurations et seuillage

Tableau de bord de surveillance

Interface splunk montrant l'état des services et les alertes de sécurité.

Technologies et Outils Utilisés

- Infrastructure réseau : Switch Cisco avec configuration VLAN, port-security et isolation des ports

- Sécurité réseau : Pare-feu Stormshield pour le filtrage inter-VLAN et contrôle d'accès Internet

- Services système : Serveurs Linux (Ubuntu/Debian) pour tous les services applicatifs

- Services déployés : Apache (web), ProFTPD (FTP), Samba (partage), Postfix/Dovecot (messagerie), Active Directory

- Supervision : Zabbix pour la surveillance, Suricata pour l'IDS, Splunk pour la centralisation des logs

- Outils d'attaque : Metasploit, Nmap, Burp Suite, sqlmap pour les tests d'intrusion

- Virtualisation : Docker ou VirtualBox pour l'hébergement des machines virtuelles

- Documentation : Draw.io pour les schémas réseau

Méthodologie

La méthodologie que j'ai adoptée repose sur une approche structurée de déploiement d'infrastructure de sécurité :

- Conception architecturale : Définition de l'infrastructure réseau et des zones de sécurité

- Déploiement réseau : Configuration des VLAN, du routage et des règles de filtrage

- Installation des services : Déploiement des serveurs et applications avec vulnérabilités pédagogiques

- Mise en place de la supervision : Configuration de Zabbix, Suricata et Splunk

- Tests d'intrusion : Exécution de la chaîne d'attaque et validation des vulnérabilités

- Documentation : Rédaction du rapport technique et archivage des preuves

Chaque phase a été documentée de manière détaillée, permettant une traçabilité complète du processus de sécurisation et d'attaque simulée.

Résultats et Analyse

Les résultats obtenus démontrent la viabilité de l'infrastructure de cybersécurité déployée. Les métriques de succès sont les suivantes :

- Infrastructure : 100% des services déployés fonctionnels avec segmentation réseau effective

- Vulnérabilités : Exploitation réussie de toutes les failles pédagogiques intégrées

- Supervision : Couverture complète de la surveillance avec corrélation des événements

- Chaîne d'attaque : Reproduction fidèle de scénarios d'attaque réels

- Documentation : Rapport complet de 31 pages avec analyse détaillée

Cette expérience m'a permis de valider mes compétences en cybersécurité et de comprendre l'importance d'une approche globale combinant prévention, détection et réponse aux incidents.