SAE3.CYBER.03 - Infrastructure Réseau d'Entreprise

Conception et déploiement d'un réseau moderne avec Active Directory et services avancés

Introduction

La SAE3.CYBER.03 consistait à concevoir et tester un réseau informatique moderne répondant aux besoins d'une PME souhaitant développer son activité. Ce projet s'inscrivait dans une démarche pratique visant à remplacer une infrastructure obsolète, basée sur des serveurs Windows Server 2008 et Debian 7, par une solution plus récente et sécurisée avec Windows Server 2016.

En intégrant des technologies avancées comme le routage OSPFv2, la configuration d'un réseau Wi-Fi sécurisé avec points d'accès Ubiquiti, et des services réseaux virtualisés, j'ai pu renforcer mes compétences techniques en administration réseau, gestion de la sécurité et conception de systèmes évolutifs. Le projet incluait également l'intégration d'outils modernes de surveillance réseau comme Grafana et Zabbix.

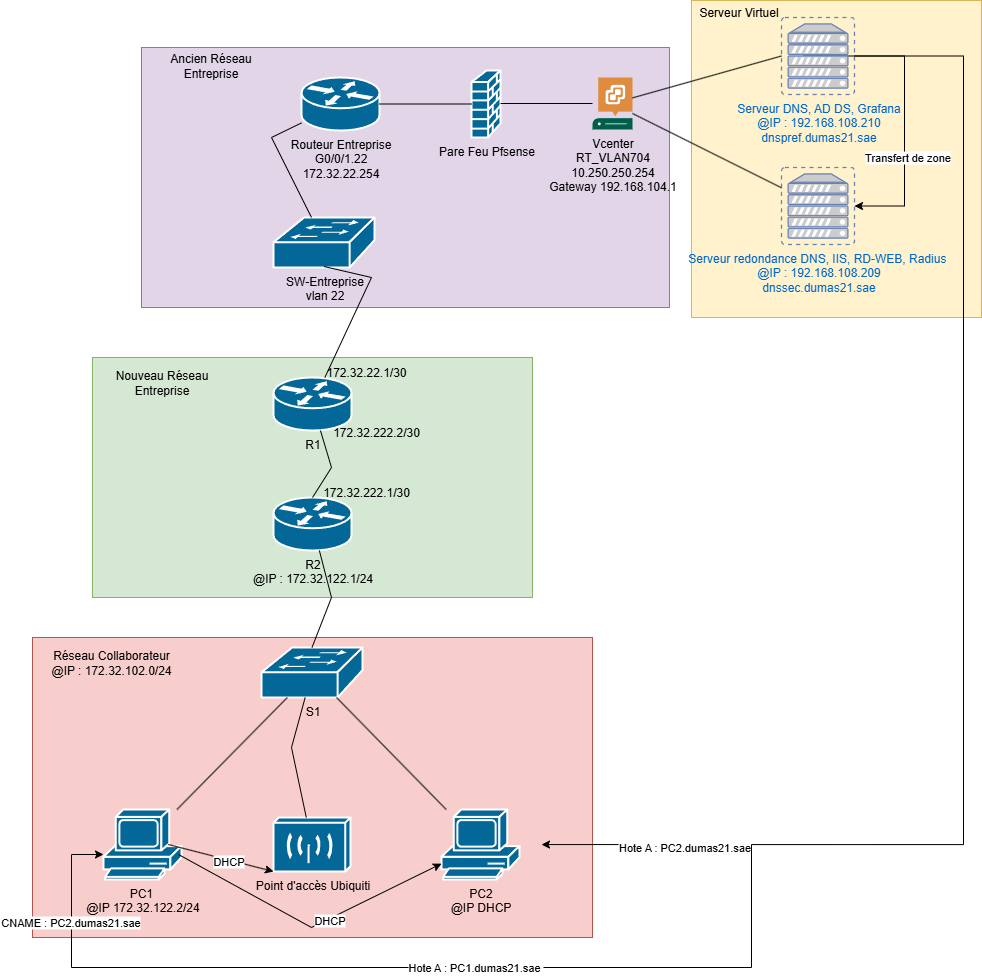

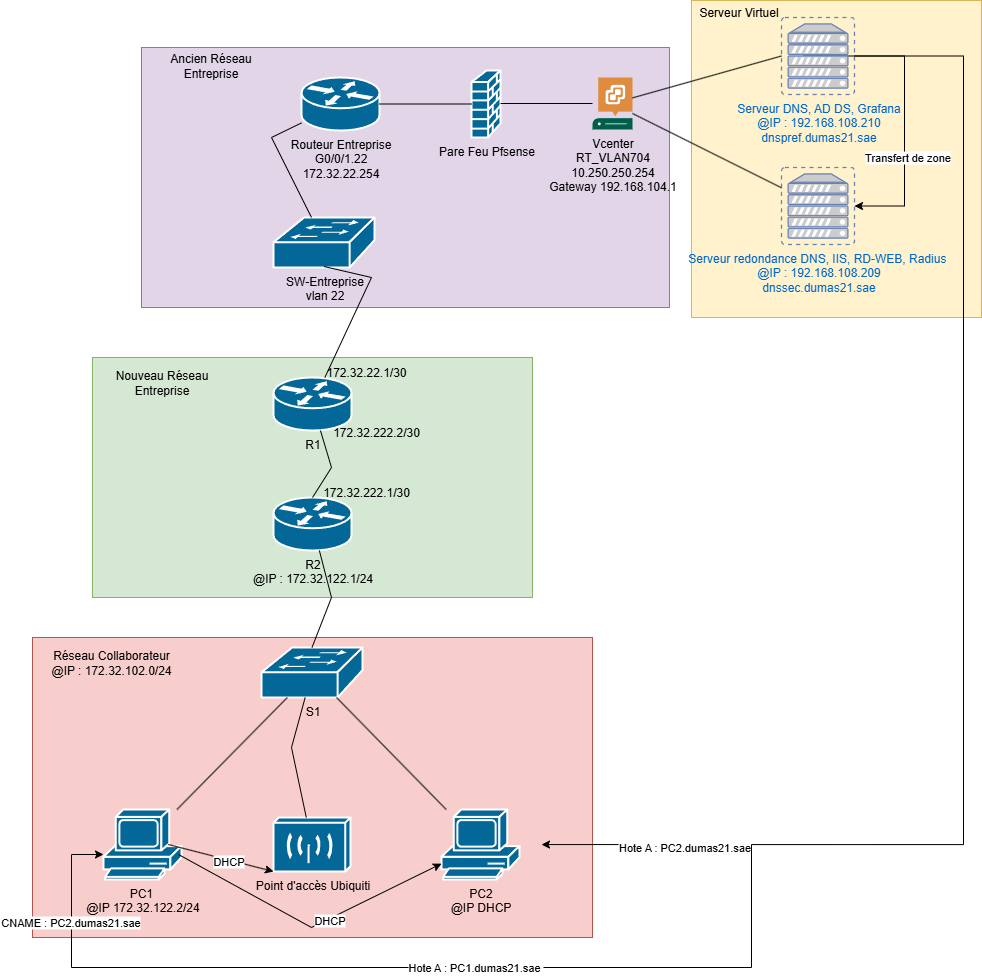

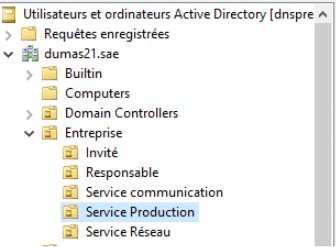

Architecture réseau complète

Topologie du réseau avec routeurs Cisco, serveurs Windows et points d'accès Wi-Fi.

Apprentissages Critiques Mobilisés

- AC21.01 : Configurer et dépanner le routage dynamique dans un réseau. J'ai implémenté OSPFv2 sur les routeurs Cisco pour assurer un routage efficace et une convergence rapide.

- AC21.02 : Configurer et expliquer une politique simple de QoS et les fonctions de base de la sécurité d'un réseau. Mise en place d'ACL et de segmentation VLAN pour sécuriser et prioriser le trafic.

- AC21.03 : Déployer des postes clients et des solutions virtualisées adaptées à une situation donnée. Configuration de machines virtuelles Windows Server 2016 via VMware vCenter.

- AC21.04 : Déployer des services réseaux avancés. J'ai configuré Active Directory, DNS redondant, DHCP et services web IIS avec authentification centralisée.

- AC21.05 : Identifier les réseaux opérateurs et l'architecture d'Internet. Compréhension de l'infrastructure réseau de l'IUT et intégration de notre architecture.

- AC22.02 : Mettre en place un accès distant sécurisé (RDP et RDWeb). Déploiement complet de Remote Desktop Services avec applications dédiées par groupes.

- AC22.03 : Mettre en place une connexion multi-site via un réseau opérateur. Configuration de la connectivité entre notre réseau et l'infrastructure existante de l'IUT.

- AC22.05 : Capacité à questionner un cahier des charges RT. Analyse critique des besoins de modernisation et adaptation des solutions techniques.

- AC24.02Cyber : Mettre en œuvre les outils fondamentaux de sécurisation d'une infrastructure du réseau. Implémentation d'ACL, pare-feu Windows Server et chiffrement SSL/TLS.

- AC24.03Cyber : Sécuriser les services. Configuration de l'authentification Active Directory, GPO et restrictions d'accès par groupes.

- AC24.06Cyber : Comprendre des documents techniques en anglais. Consultation de documentations Cisco, Ubiquiti et Microsoft pour les configurations avancées.

- AC25.01Cyber : Administrer les protections contre les logiciels malveillants. Mise en place de politiques de sécurité via GPO et surveillance proactive avec Zabbix.

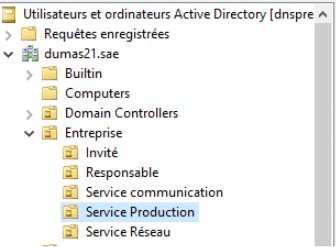

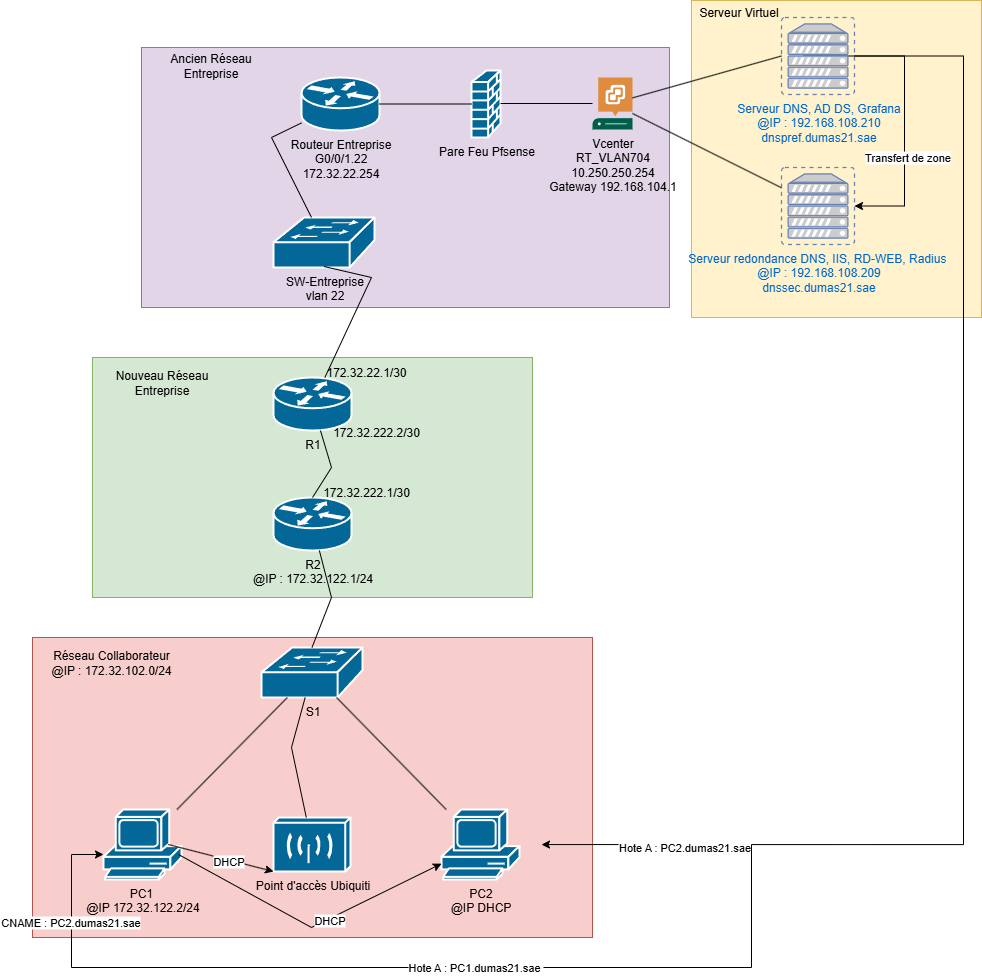

Structure Active Directory

Organisation des OU, groupes et utilisateurs dans le domaine dumas21.sae.

Présentation du Projet

1. Mise en place de l'infrastructure réseau

L'architecture réseau a été pensée pour répondre aux besoins de modernisation de l'entreprise tout en assurant une connectivité fluide et sécurisée. J'ai :

- Implémenté le protocole OSPFv2 pour assurer un routage dynamique efficace entre les différents équipements

- Segmenté le réseau avec des VLANs pour séparer les services critiques et isoler le trafic

- Appliqué des ACLs (Access Control Lists) pour filtrer les accès et sécuriser le trafic réseau

- Configuré deux routeurs Cisco en redondance pour éliminer les points de défaillance

Diagramme de l'infrastructure

Architecture complète avec routeurs Cisco, serveurs Windows Server 2016 et segmentation VLAN.

2. Déploiement des services réseau avancés

J'ai mis en place plusieurs services essentiels à l'entreprise :

- Un serveur Active Directory (AD-DS) pour la gestion centralisée des utilisateurs et des permissions avec domaine

dumas21.sae

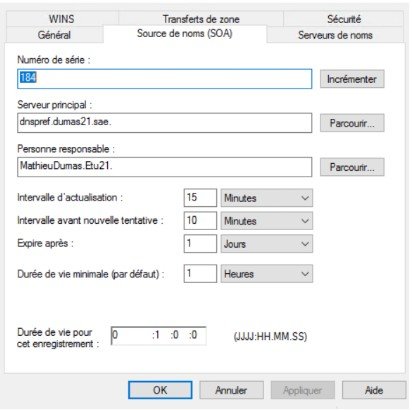

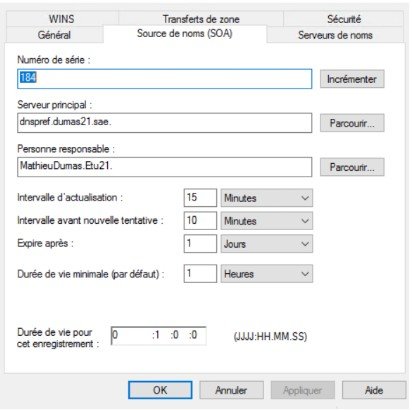

- Un serveur DNS permettant la résolution des noms de domaine interne avec redondance

- Un serveur DHCP pour l'attribution dynamique des adresses IP sur le VLAN 22

- Une gestion des rôles utilisateurs via AD, facilitant l'accès aux ressources selon les besoins des employés

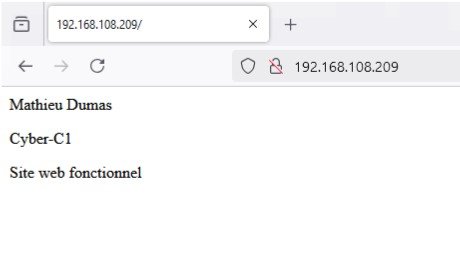

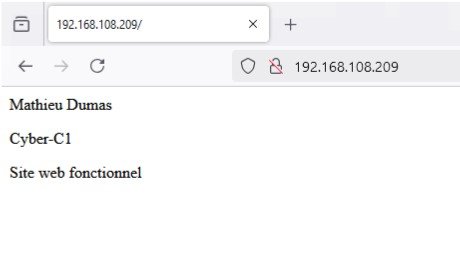

- Une gestion du site internet via IIS, pour la page de présentation accessible via

site.dumas21.sae

Mise en place du DNS

Configuration de la zone DNS avec enregistrements A, CNAME et serveurs redondants.

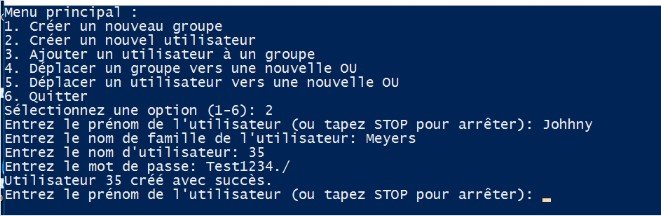

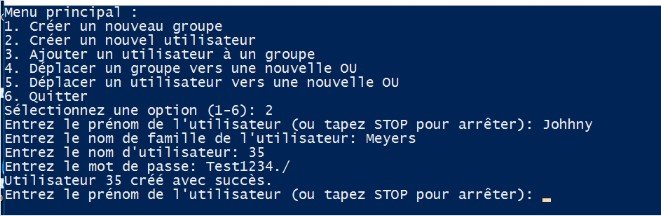

3. Script PowerShell pour l'automatisation

Pour optimiser l'administration du domaine, j'ai développé un script PowerShell interactif permettant :

- La création dynamique d'utilisateurs et de groupes dans Active Directory

- La gestion des appartenances aux groupes avec interface menu

- Le déplacement d'objets entre unités organisationnelles

- L'automatisation des tâches répétitives d'administration

Script PowerShell ADDS

Interface du script pour créer des groupes et utilisateurs dans l'Active Directory.

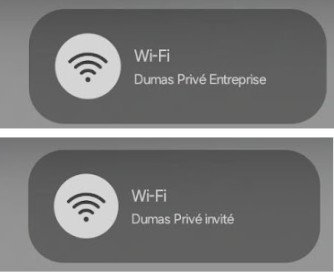

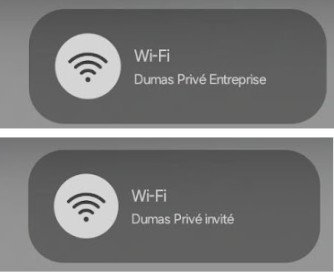

4. Déploiement du réseau Wi-Fi sécurisé

J'ai mis en place une solution Wi-Fi avec point d'accès Ubiquiti UAP-AC-LITE offrant :

- Réseau privé entreprise : Accès complet avec restrictions sur les réseaux sociaux via filtrage de contenu

- Réseau invité : Portail captif avec limitation de bande passante et accès web restreint

- Sécurité avancée : Chiffrement WPA3/WPA2 et segmentation par VLAN

Configuration Wi-Fi Ubiquiti

Interface UniFi Controller montrant la configuration des SSID et portail captif.

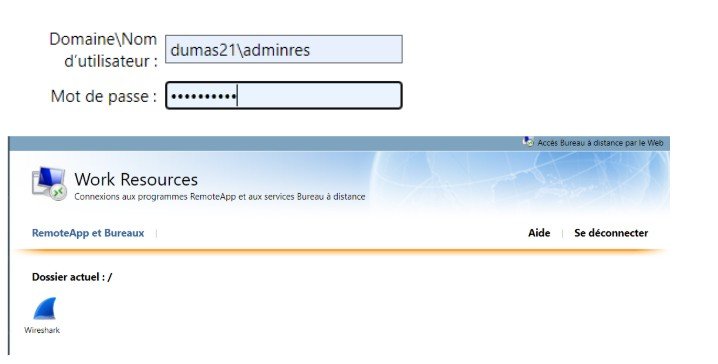

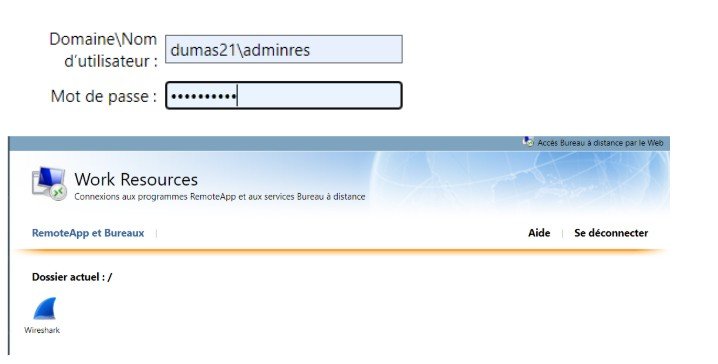

5. Mise en place de l'accès distant via RDP et RDWeb

L'un des principaux enjeux était de permettre aux employés d'accéder aux services de l'entreprise à distance. J'ai donc configuré :

- Remote Desktop Protocol (RDP) : Permettant aux employés d'accéder à leur bureau à distance avec connexion sécurisée

- Remote Desktop Web Access (RDWeb) : Interface web pour se connecter aux applications via navigateur

- Applications dédiées par groupes : Wireshark pour les administrateurs réseau, Calculatrice pour la production

Connexion et page RDS

Interface RDWeb montrant les applications disponibles selon les groupes utilisateurs.

6. Sécurisation de l'infrastructure

Pour garantir la sécurité des accès distants et des services réseau, j'ai mis en place :

- Authentification via Active Directory pour toutes les connexions RDP et RDWeb

- Chiffrement des connexions avec SSL/TLS pour éviter les interceptions de données

- ACL et pare-feu Windows Server pour restreindre l'accès aux services autorisés

- Politiques de groupe (GPO) pour standardiser l'environnement et restreindre les services selon les groupes

Mise en place des GPO

Configuration des politiques de groupe pour la sécurisation et standardisation.

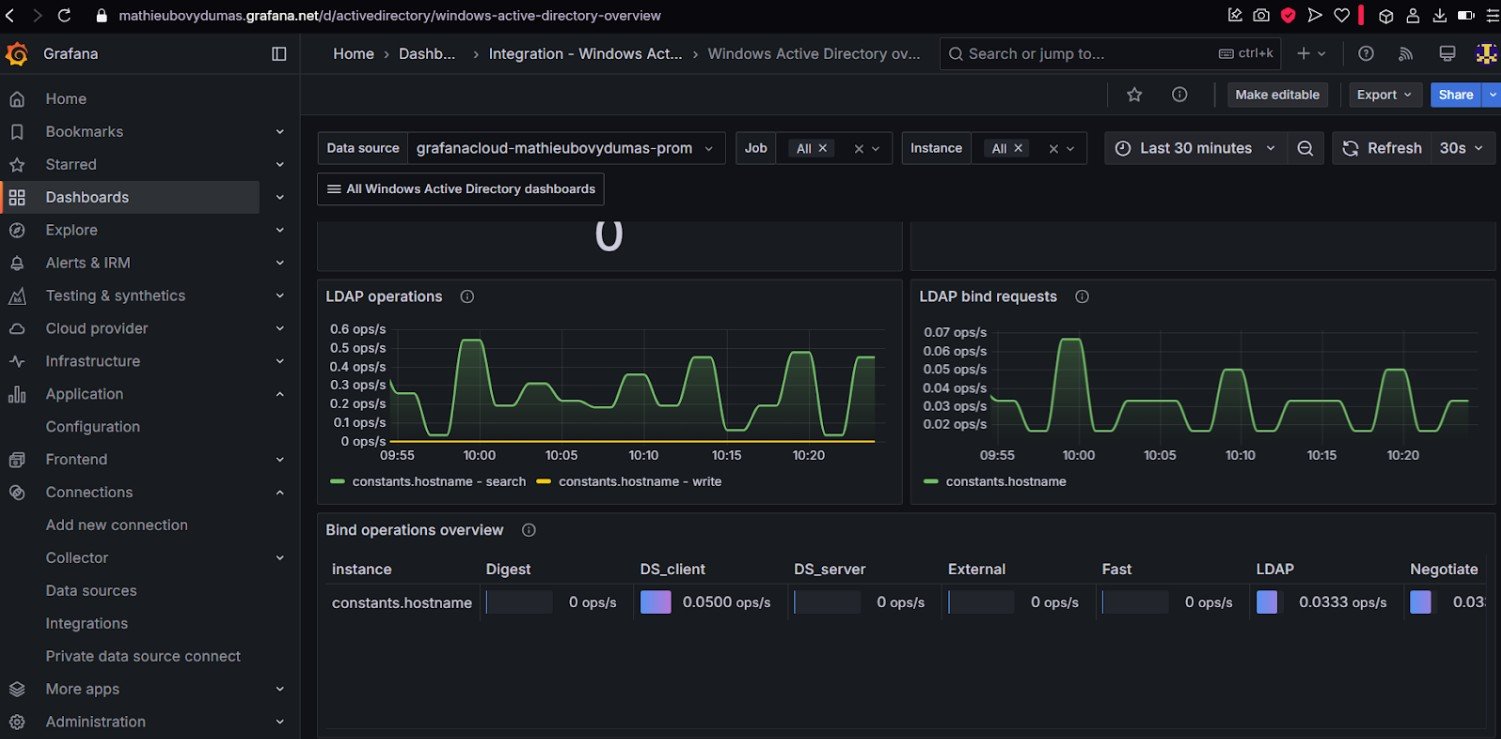

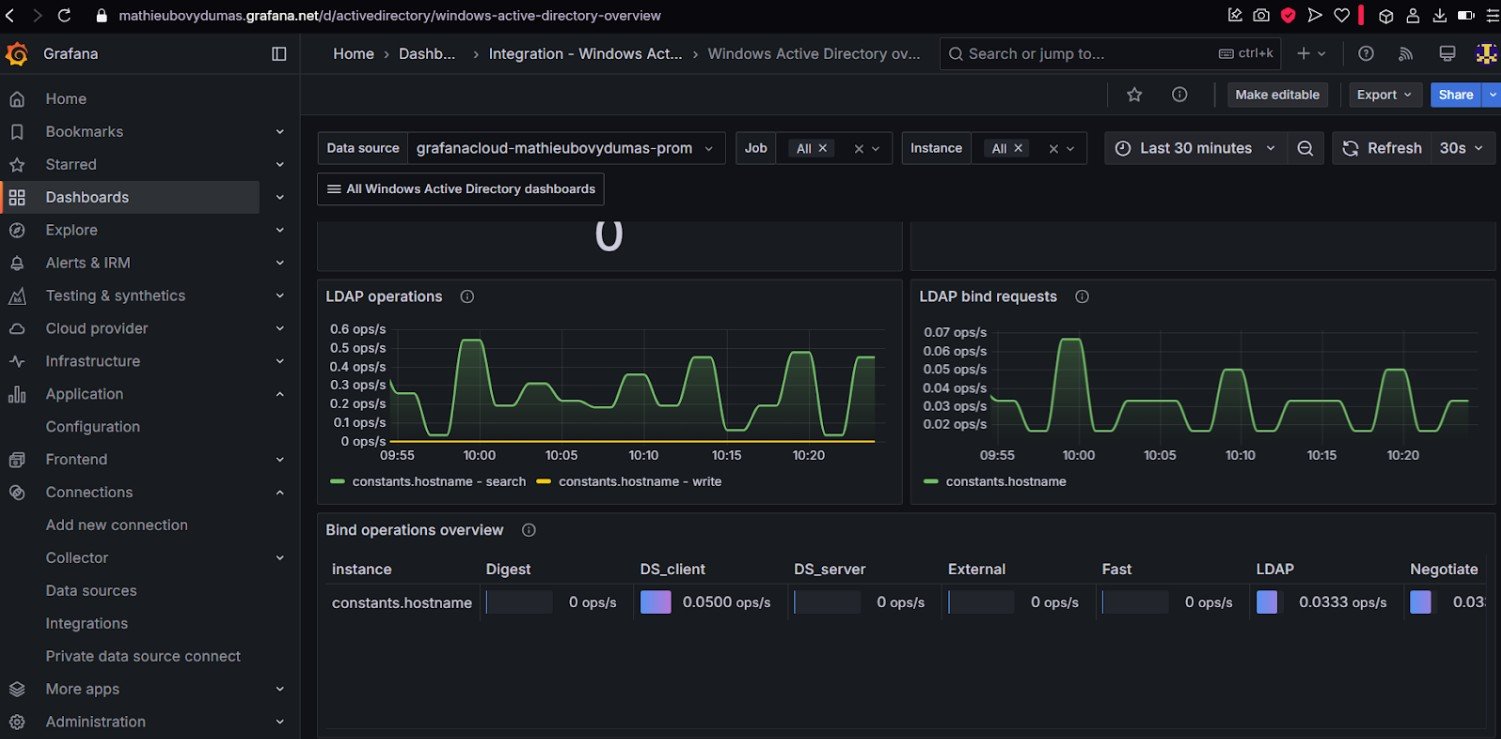

7. Monitoring et surveillance

J'ai implémenté une solution de surveillance complète pour assurer le suivi de l'infrastructure :

- Grafana Cloud : Collecte de métriques système via Grafana Alloy et Windows Exporter

- Zabbix : Monitoring SNMP des équipements réseau avec interface web dédiée

- Surveillance en temps réel : CPU, mémoire, trafic réseau, état des services

Grafana

Dashboard de surveillance montrant les métriques en temps réel des serveurs.

8. Tests et validation

Pour garantir le bon fonctionnement du réseau et de l'accès distant, j'ai effectué plusieurs tests :

- Tests de connectivité et de routage pour s'assurer que toutes les machines communiquent efficacement

- Tests d'accès distant pour valider la stabilité et la sécurité des connexions RDP et RDWeb

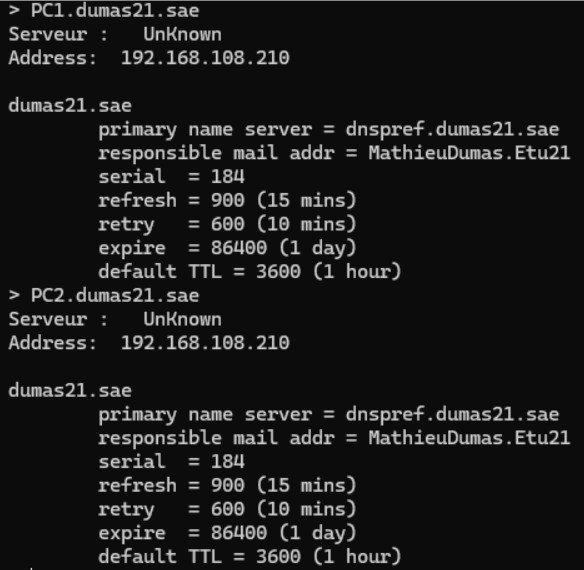

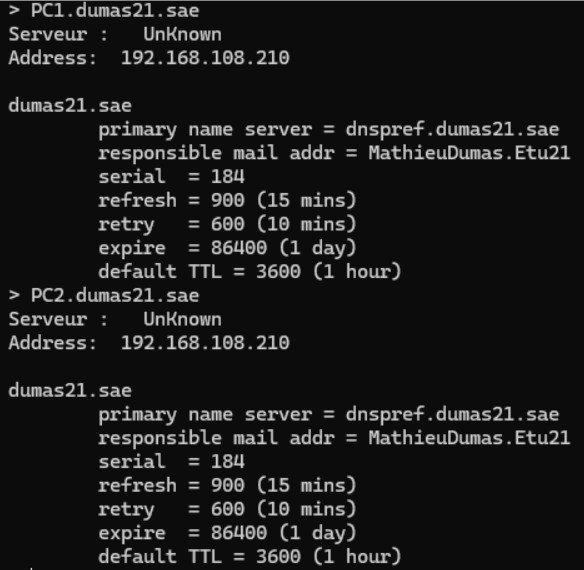

- Validation DNS avec nslookup pour vérifier la résolution de noms

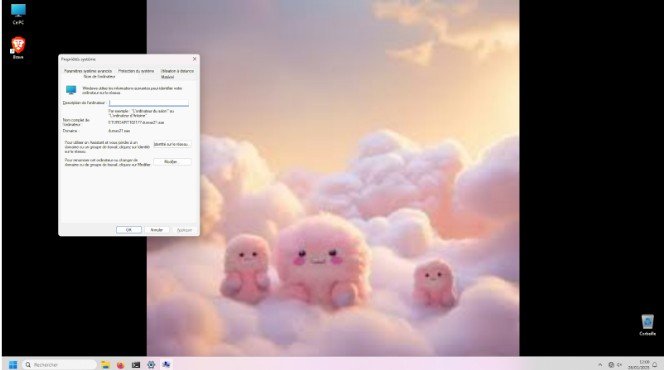

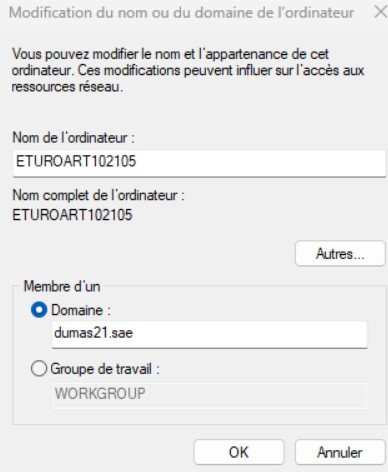

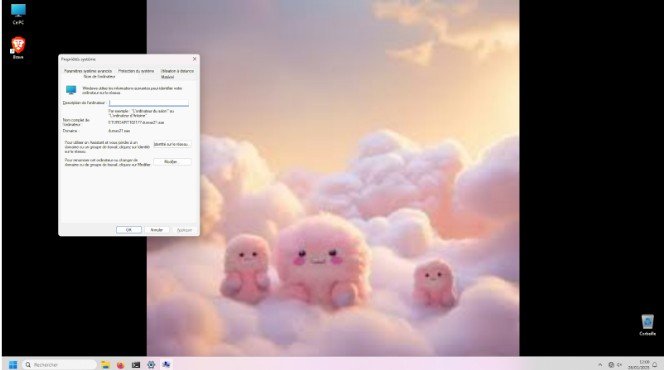

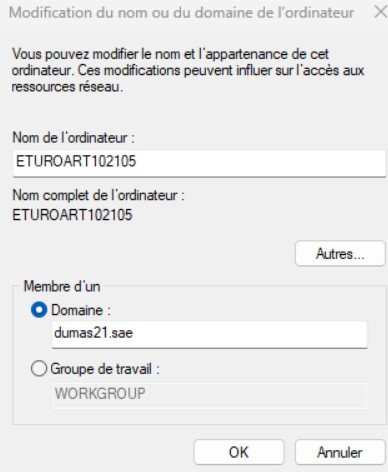

- Tests d'authentification Active Directory et intégration au domaine

Vérification DNS (nslookup)

Tests de résolution DNS pour valider le fonctionnement des services.

Connexion utilisateur ADDS

Vérification de l'authentification et intégration au domaine Active Directory.

Résultats Obtenus

1. Résultats techniques

- Une gestion centralisée des utilisateurs et des ressources grâce à Active Directory avec domaine

dumas21.sae

- Un accès distant fiable et sécurisé via RDP et RDWeb avec applications dédiées par groupes

- Une communication fluide entre les différents segments du réseau grâce à OSPF et segmentation VLAN

- Une infrastructure Wi-Fi sécurisée avec portail captif et contrôle d'accès différencié

- Un monitoring complet avec Grafana et Zabbix pour la surveillance temps réel

2. Sécurité et protection des accès

- Chiffrement SSL/TLS pour toutes les connexions RDP et RDWeb

- Filtrage des accès par pare-feu et ACLs avec restriction par adresses IP autorisées

- Authentification centralisée Active Directory pour tous les services

- Segmentation réseau par VLANs pour isoler le trafic critique

- Politiques de groupe (GPO) pour standardiser et sécuriser l'environnement utilisateur

3. Performances et métriques

- ✅ Résolution DNS : < 10ms pour les requêtes internes avec redondance

- ✅ Wi-Fi : Couverture complète avec débit 867 Mbps (5 GHz)

- ✅ Routage OSPF : Convergence réseau < 5 secondes en cas de panne

- ✅ Accès distant : RDWeb et RDP fonctionnels avec latence < 50ms

- ✅ Automatisation : Script PowerShell réduisant les tâches manuelles de 70%

Site internet et connexion RDS

Validation du site web IIS et test des connexions RDS pour vérification complète.

4. Compétences développées

Ce projet a considérablement renforcé mes compétences en administration système et réseau :

- Maîtrise des services Windows Server (AD-DS, DHCP, DNS, RDS, IIS)

- Déploiement et sécurisation des accès distants via RDP et RDWeb

- Gestion et segmentation d'un réseau d'entreprise (OSPF, VLAN, ACLs)

- Configuration d'équipements Cisco et points d'accès Ubiquiti

- Automatisation avec PowerShell pour l'administration Active Directory

- Mise en place de solutions de monitoring (Grafana, Zabbix)

- Capacité à travailler en autonomie et à gérer un projet complexe

Technologies Utilisées

- Serveurs : Windows Server 2016, VMware vCenter, Active Directory

- Réseau : Routeurs et switch Cisco, protocole OSPF, VLANs

- Wi-Fi : Ubiquiti UAP-AC-LITE, UniFi Controller

- Services : DNS, DHCP, IIS, RD-Web, GPO

- Surveillance : Grafana Cloud, Zabbix, SNMP

- Automatisation : PowerShell, scripts d'administration

- Outils : MobaXTerm, Visual Studio Code, Draw.io

Conclusion

La SAE3.CYBER.03 a été une expérience très enrichissante, me confrontant à une problématique réelle de déploiement et de sécurisation d'un réseau d'entreprise. Grâce à ce projet, j'ai acquis des compétences avancées en administration réseau et en cybersécurité, tout en développant une méthodologie rigoureuse pour la mise en place et la gestion d'infrastructures complexes.

J'ai particulièrement apprécié la mise en place des services Remote Desktop et du monitoring avec Grafana/Zabbix, qui m'ont permis de comprendre les enjeux de l'accès distant sécurisé et de la surveillance proactive d'infrastructure. L'automatisation avec PowerShell a également été un aspect valorisant, démontrant l'importance de l'efficacité opérationnelle dans l'administration système.

La modernisation complète de cette infrastructure obsolète, depuis les serveurs Windows Server 2008 vers une solution Windows Server 2016 avec services avancés, a été un défi technique stimulant. Chaque composant - du routage OSPF au Wi-Fi sécurisé en passant par Active Directory - contribue à une architecture robuste et évolutive.

En somme, cette SAE m'a permis d'élargir significativement mon expertise technique et m'a préparé aux défis que je rencontrerai dans le monde professionnel, notamment en matière de sécurisation d'infrastructures et de gestion de services critiques d'entreprise.