Pouilly-sous-Charlieu - Vidéoprotection Urbaine

Premier déploiement d'un système de vidéoprotection urbaine sécurisé

Introduction

Le déploiement du système de vidéoprotection urbaine pour la commune de Pouilly-sous-Charlieu a représenté un défi technique majeur : créer pour la première fois une infrastructure de surveillance urbaine entièrement sécurisée. Cette mission m'a permis de mettre en œuvre une architecture réseau complète avec des exigences de sécurité avancées pour la protection des espaces publics.

Ce projet pionnier a établi de nouveaux standards de sécurité pour les déploiements de vidéoprotection urbaine de l'entreprise, intégrant séparation logique des réseaux, surveillance vidéo protégée informatiquement, et monitoring centralisé. L'approche développée est depuis devenue la référence pour tous les déploiements de vidéoprotection municipale.

Vidéoprotection urbaine sécurisée

Premier déploiement d'une infrastructure de vidéoprotection urbaine hautement sécurisée.

Apprentissages Critiques Mobilisés

- AC 21.02 : Configurer et expliquer une politique simple de QoS et les fonctions de base de la sécurité d'un réseau. Mise en place de politiques de sécurité avancées et de QoS pour prioriser les flux critiques.

- AC 21.03 : Déployer des postes clients et des solutions virtualisées adaptées à une situation donnée. Configuration de clients de monitoring et intégration de solutions de surveillance.

- AC 21.04 : Déployer des services réseaux avancés. Implémentation de services de monitoring, pare-feu et séparation réseau.

- AC 22.01 : Déployer et caractériser des systèmes de transmission complexes. Architecture réseau temporaire avec liaisons sécurisées multiples.

- AC 22.02 : Mettre en place un accès distant sécurisé. Configuration d'accès sécurisés pour la supervision à distance de l'événement.

- AC 22.04 : Déployer des systèmes d'information sécurisés. Sécurisation complète de l'infrastructure avec pare-feu, mots de passe forts et protection des caméras.

Contexte et Enjeux du Projet

Spécificités de la Vidéoprotection Urbaine

Le déploiement d'un système de vidéoprotection urbaine présente des défis techniques particuliers nécessitant une infrastructure réseau robuste et hautement sécurisée :

�️ Caractéristiques Municipales

- 12 caméras réparties sur espaces publics

- Surveillance 24h/24 et 7j/7

- Intégration poste à la mairie

- Coordination avec le client

🛡️ Exigences Sécuritaires

- Protection données sensibles vidéo

- Sécurisation flux vidéo

- Isolation réseaux acquisition/diffusion

⚙️ Contraintes Techniques

- Fiabilité 99.9% pour sécurité publique

- Enregistrement légal conforme

- Monitoring temps réel obligatoire

- Maintenance préventive planifiée

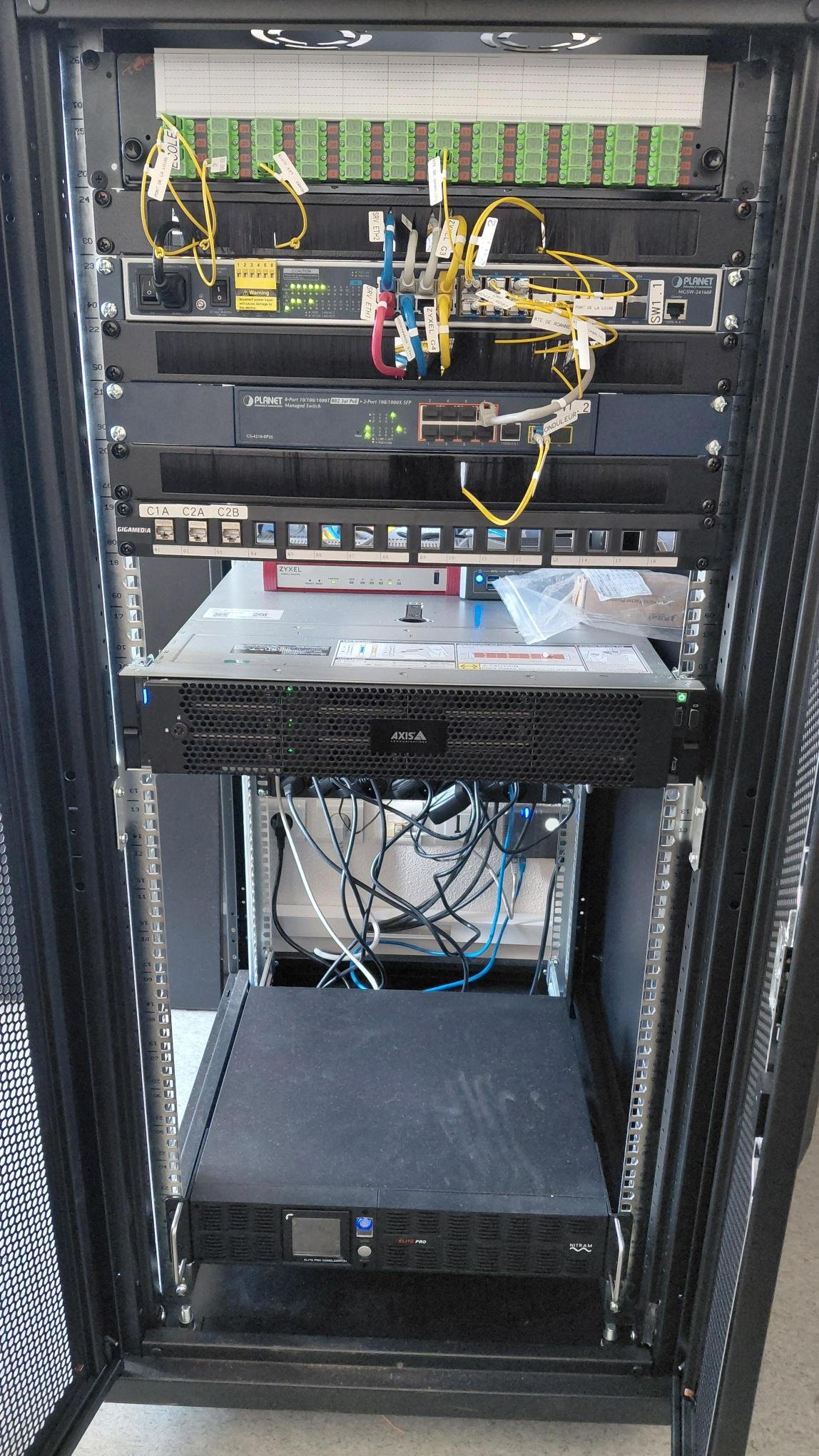

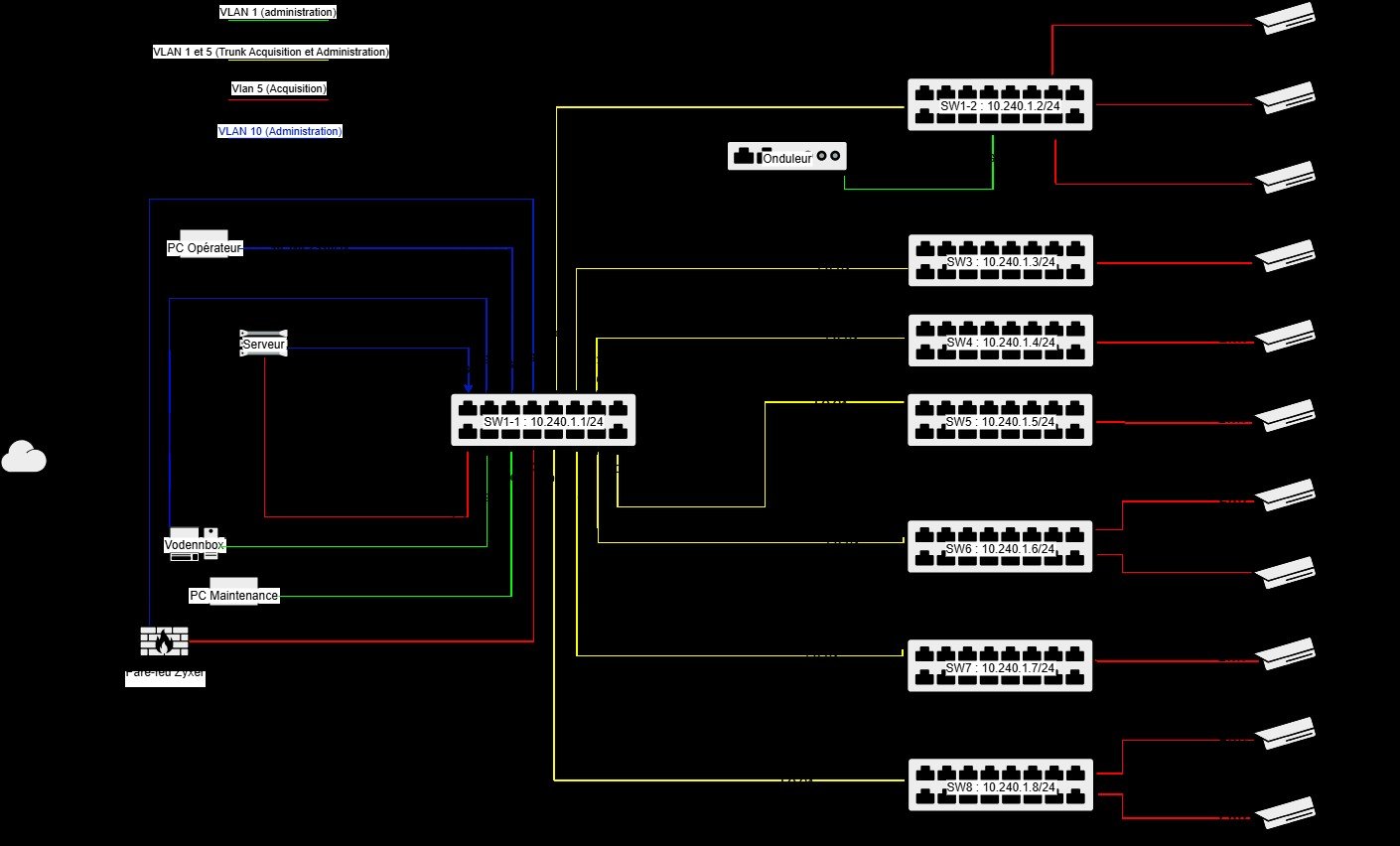

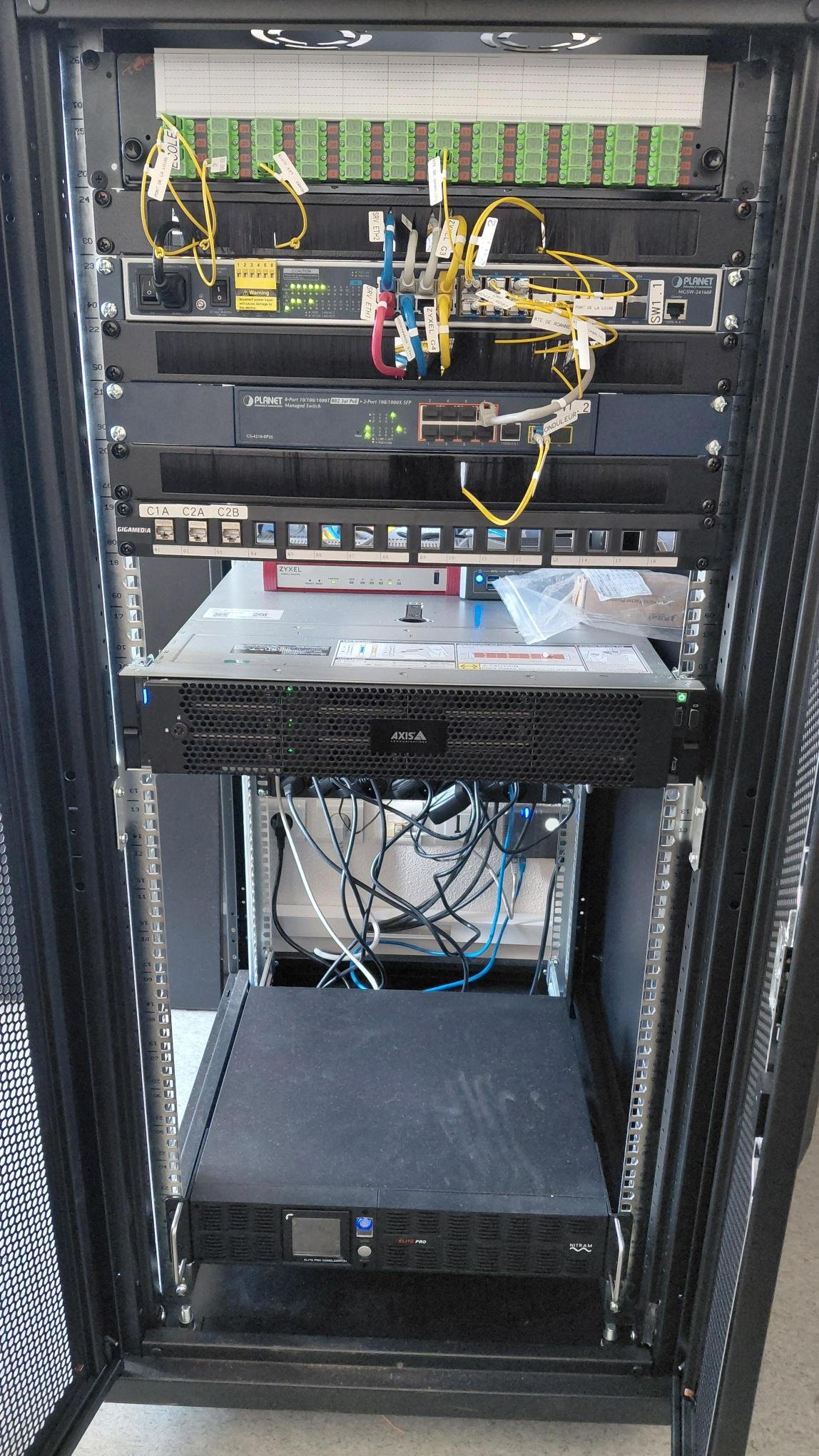

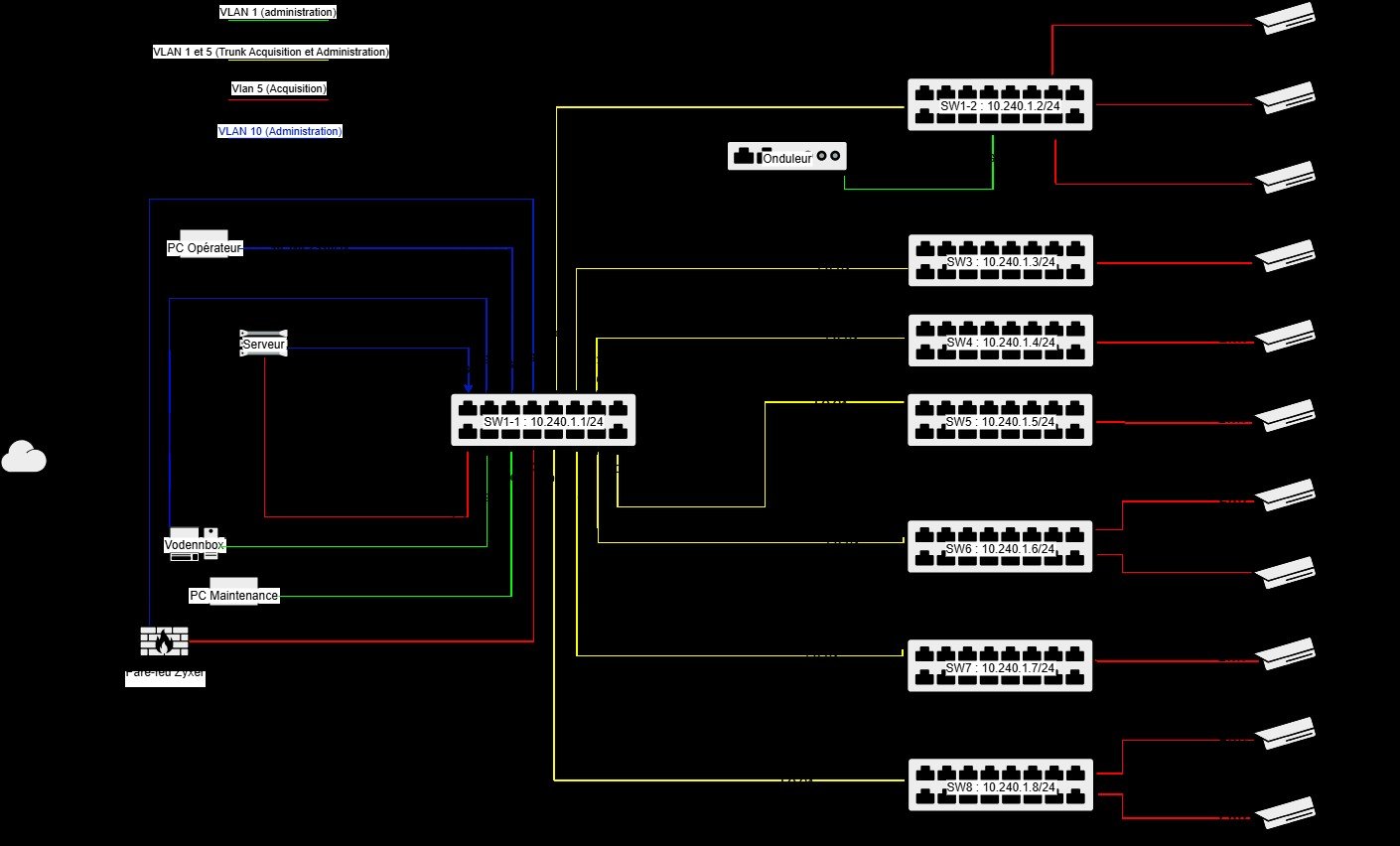

Architecture Réseau Sécurisée

Conception de l'Infrastructure

J'ai conçu une architecture réseau entièrement segmentée pour répondre aux exigences de sécurité tout en garantissant les performances nécessaires :

Topologie réseau déployée :

- Switch sécurisé : intégré et gestion VLAN avancée

- Réseau acquisition : VLAN dédié pour chronométrage et capteurs (VLAN 10)

- Réseau diffusion : VLAN séparé pour streaming et caméras (VLAN 20)

- Réseau administration : VLAN management sécurisé (VLAN 99)

Séparation Logique des Réseaux

📊 Réseau Acquisition

- VLAN 10 : 192.168.10.0/24

- Caméras IP sécurisées

- Données temps réel sécurisées

- Accès restreint équipe technique et flux vidéo

📹 Réseau Diffusion

- VLAN 20 : 192.168.20.0/24

- Accès internet

- Connexion client Serveur

- Accès outil de gestion à distance

- QoS prioritaire pour flux vidéo

🔧 Réseau Administration

- VLAN 99 : 192.168.99.0/24

- Management des équipements

- Monitoring centralisé

- Accès administrateur uniquement

- Authentification renforcée

Topologie sécurisée

Architecture réseau segmentée avec séparation logique des flux acquisition et diffusion.

Configuration Avancée des Switches

Sécurisation des Équipements Actifs

La configuration des switches a été le cœur technique de cette mission, implémentant des mesures de sécurité avancées :

🔒 Sécurisation Accès

- Mots de passe forts : 16 caractères avec complexité maximale

- Authentification SSH : Clés RSA 2048 bits uniquement

- Désactivation Telnet : Protocoles non sécurisés bloqués

- Timeout session : Déconnexion automatique 10 minutes

- Logging sécurisé : Traçabilité complète des connexions

🛡️ Protection Réseau

- Port Security : MAC binding strict sur ports critiques

- DHCP Snooping : Protection contre serveurs DHCP malveillants

- ARP Inspection : Validation dynamique des tables ARP

- Storm Control : Limitation broadcast/multicast storms

- STP Protection : BPDU Guard sur ports d'accès

Configuration VLAN et ACL

La segmentation réseau a été implémentée avec des Access Control Lists strictes pour contrôler les flux inter-VLAN :

Règles ACL implémentées :

- Isolation totale : VLAN Acquisition et Diffusion sans communication directe

- Accès contrôlé : VLAN Management avec authentification obligatoire

- Services autorisés : DNS, NTP et monitoring uniquement depuis administration

- Blocage par défaut : Deny all en fin de règles pour sécurité maximale

- Journalisation : Log de toutes les tentatives d'accès rejetées

Sécurisation switches

Configuration avancée des équipements avec mesures de sécurité renforcées.

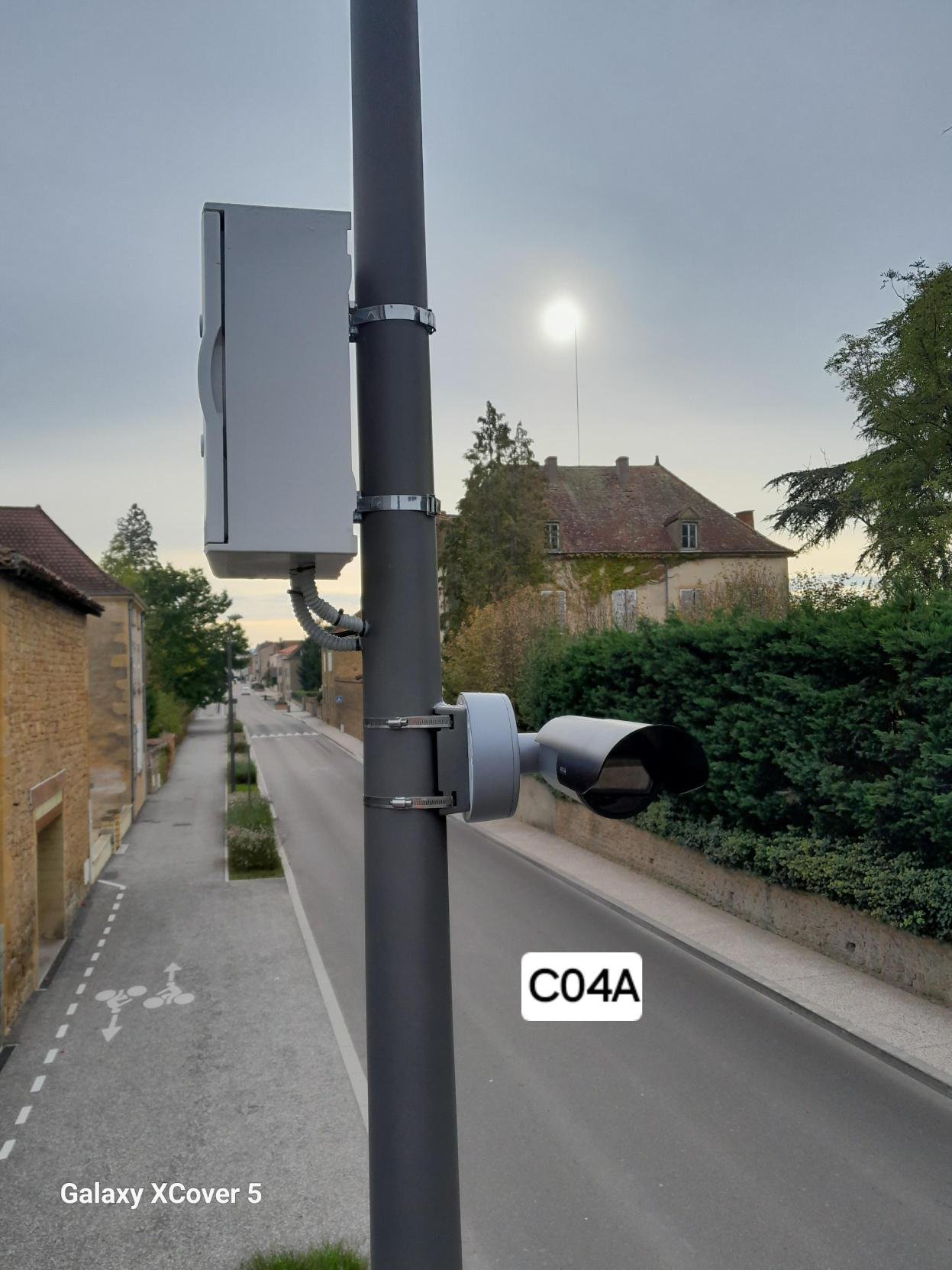

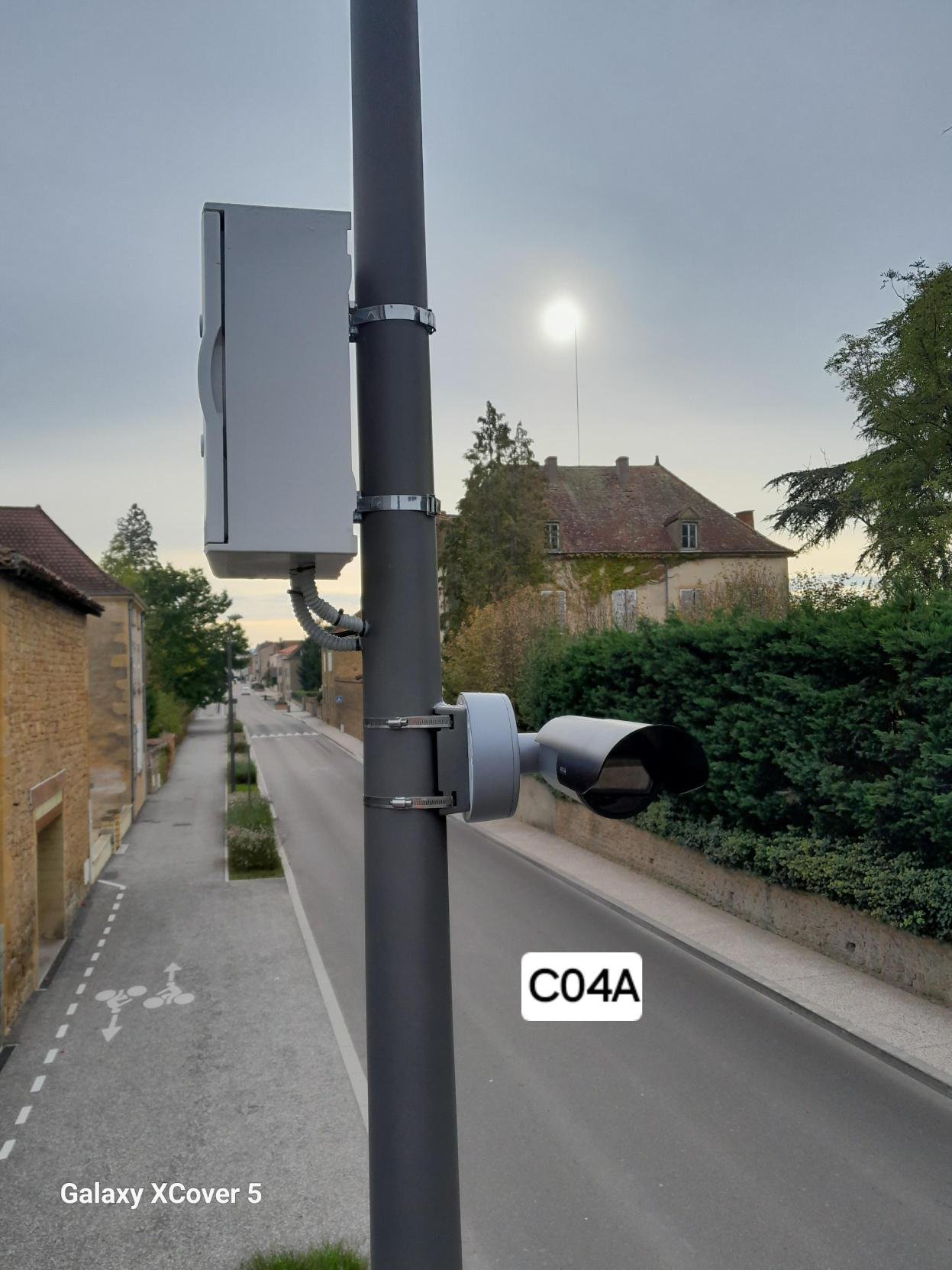

Sécurisation des Caméras et Surveillance

Protection Informatique des Caméras

Les caméras représentant un point sensible de l'infrastructure, j'ai mis en place une protection informatique complète :

🔐 Durcissement Caméras

- Changement mots de passe par défaut

- Désactivation comptes inutiles

- Mise à jour firmware sécurisé

- Configuration HTTPS obligatoire

- Désactivation services non essentiels

🌐 Isolation Réseau

- VLAN dédié pour caméras uniquement

- ACL restrictives sur accès caméras

- Port mirroring pour surveillance

- Monitoring trafic anormal

- Alertes en cas d'intrusion

📊 Chiffrement Flux

- Streaming RTSP sécurisé

- Authentification par certificats

- Chiffrement bout en bout

- Intégrité des données vidéo

- Horodatage sécurisé

Architecture de Surveillance Vidéo

Le système de surveillance a été conçu pour garantir la sécurité tout en respectant les contraintes de performance :

Dispositif de surveillance déployé :

- 6 caméras IP 4K : Positionnées aux points stratégiques du parcours

- Serveur d'enregistrement : NVR redondant avec stockage sécurisé

- Streaming en direct : Diffusion web sécurisée pour organisateurs

- Sauvegarde temps réel : Copie automatique sur serveur distant

- Accès contrôlé : Interface web avec authentification forte

Configuration Pare-feu et Filtrage

Implémentation du Pare-feu Périmétrique

Un pare-feu dédié a été configuré pour protéger l'ensemble de l'infrastructure :

🛡️ Règles de Filtrage

- Deny by default : Blocage de tout trafic non autorisé

- Whitelist stricte : Autorisation explicite des flux nécessaires

- Géofiltrage : Blocage des connexions hors France

- Protection DDoS : Limitation de débit par source

- Inspection deep packet : Analyse du contenu des paquets

📋 Zones de Sécurité

- Zone Externe : Internet et accès publics contrôlés

- Zone Interne : Réseaux acquisition et diffusion

- Zone Administration : Management hautement sécurisé

- Règles inter-zones : Contrôle strict des flux

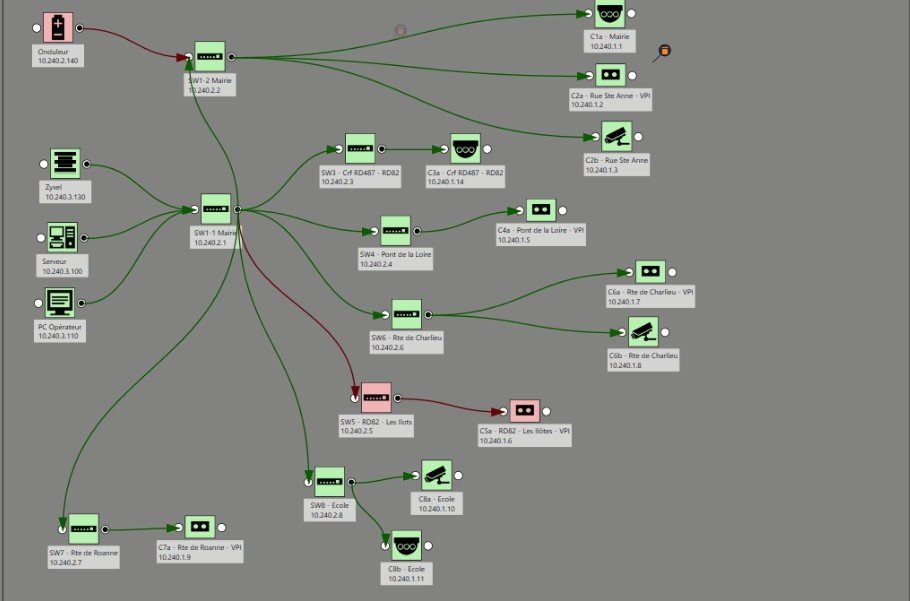

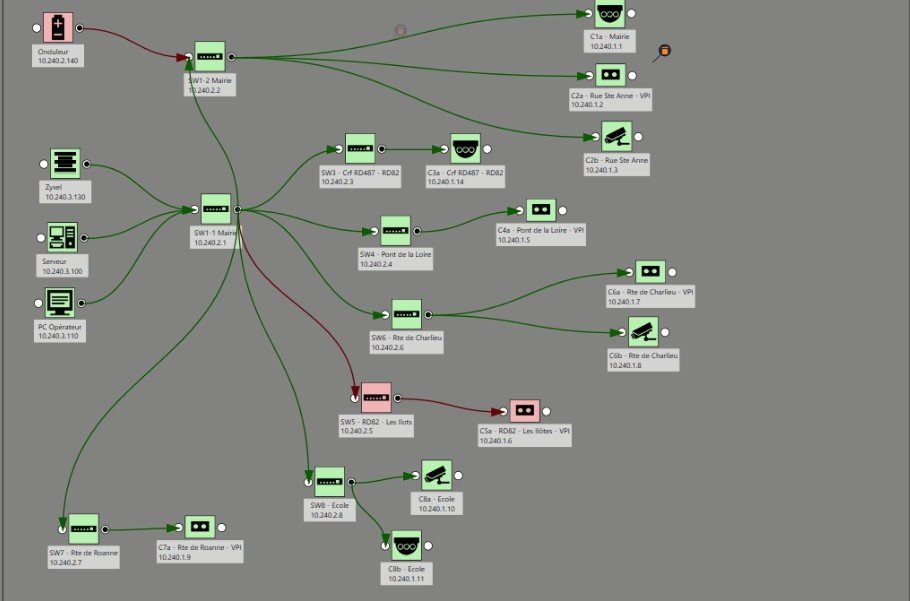

Monitoring et Supervision

Mise en Place du Client de Monitoring

J'ai déployé une solution de monitoring complète pour assurer la surveillance temps réel de l'infrastructure :

🖥️ Configuration Client

- Installation du client de monitoringé

- Configuration collecte métriques

- Création de la topologie réseau sur le logiciels

- Configuration de la rédaction du rapport

📊 Métriques Surveillées

- Performance réseau et latence

- Utilisation bande passante

- État des équipements actifs

Supervision temps réel

Déploiement d'une solution de monitoring complète pour surveillance de l'infrastructure.

Mise en Service

Tests et Validation

🔍 Tests Fonctionnels

- Connectivité bout en bout

- Performance réseau sous charge

- Qualité streaming vidéo

- Temps de réponse systèmes

📊 Tests Monitoring

- Collecte métriques complète

- Déclenchement alertes

- Interface utilisateur

- Sauvegarde données

Mise en œuvre terrain

Déploiement méthodique de l'infrastructure.

Résultats et Performance

Bilan de l'Événement

100%

Disponibilité Réseau

Innovations et Bonnes Pratiques

Ce déploiement a établi de nouveaux standards pour les événements temporaires :

Innovations apportées :

- Architecture Zero Trust : Première implémentation pour événement temporaire

- Monitoring prédictif : Détection proactive des risques de panne

- Chiffrement bout en bout : Protection complète des flux sensibles

- Déploiement rapide : Procédures optimisées pour contraintes temporelles

- Documentation automatique : Génération automatique de la documentation réseau

Compétences Techniques Développées

- Sécurité réseau avancée : Pare-feu, ACL, VLAN sécurisés

- Administration switches : Configuration avancée, port security, DHCP snooping

- Déploiement rapide : Méthodologies optimisées pour contraintes temporelles

- Gestion d'événement : Coordination équipes, planification, support temps réel

- Audit sécuritaire : validation configurations

Impact et Pérennisation

Adoption des Standards Développés

Le succès de ce déploiement a conduit à l'adoption généralisée de ces standards de sécurité :

Standards désormais appliqués :

- Template de configuration : Modèles sécurisés pour tous événements

- Procédures de déploiement : Check-lists et méthodologies formalisées

- Formation équipes : Sensibilisation sécurité pour techniciens

- Outils de monitoring : Adoption généralisée de la solution développée

Conclusion

Le déploiement du premier réseau sécurisé pour Pouilly-sous-Charlieu a constitué un défi technique majeur, combinant exigences de performance, contraintes temporelles et impératifs de sécurité. Cette mission a permis de démontrer qu'il est possible de créer des infrastructures avec un niveau de sécurité importante.

L'approche développée, basée sur la séparation logique des réseaux, la sécurisation complète des équipements et le monitoring temps réel, a établi de nouveaux standards pour l'entreprise. La réussite technique et opérationnelle de ce projet a validé les concepts de sécurité avancée pour nos réseaux vidéo.

Cette expérience m'a permis d'acquérir une expertise complète en sécurité réseau et en gestion d'événements critiques, compétences désormais essentielles dans un contexte où la cybersécurité devient un enjeu majeur pour toutes les infrastructures, même temporaires.