Audit de Sécurité des Infrastructures de Vidéoprotection

Analyse complète et plans de remédiation pour sécuriser les réseaux de vidéosurveillance

Introduction

Dans le cadre de mon alternance chez Bouygues Energies & Services, j'ai mené un audit de sécurité complet des infrastructures de vidéoprotection urbaine. Ce projet visait à évaluer le niveau de sécurité actuel de nos installations et à proposer des solutions de remédiation adaptées aux enjeux de cybersécurité.

L'objectif était de transformer nos réseaux traditionnellement déployés en mode "plug and play" en infrastructures sécurisées conformes aux standards professionnels, tout en apportant une valeur ajoutée commerciale dans nos réponses aux appels d'offres.

Projet d'audit de sécurité

Analyse globale des infrastructures de vidéoprotection et identification des vulnérabilités.

Apprentissages Critiques Mobilisés

- AC 22.02 : Mettre en place un accès distant sécurisé. Configuration d'accès VPN et authentification renforcée pour l'administration des équipements.

- AC 22.05 : Savoir questionner un cahier des charges R&T. Analyse critique des besoins de sécurisation et adaptation des solutions techniques.

- AC 24.01 : Connaître et appliquer les bonnes pratiques de cybersécurité. Mise en œuvre de politiques de sécurité conformes aux standards ISO/IEC 27001.

- AC 24.02 : Mettre en œuvre les outils de sécurisation d'une infrastructure réseau. Déploiement de VLAN, ACL et systèmes de monitoring.

- AC 24.03 : Sécuriser les services réseau. Durcissement des équipements et désactivation des services non essentiels.

- AC 24.04 : Choisir des outils cryptographiques adaptés. Analyse des protocoles de chiffrement et recommandations d'amélioration.

- AC 24.05 : Identifier les différents types d'attaques. Modélisation des menaces et évaluation des risques sur les infrastructures.

- AC 24.06 : Comprendre des documents techniques en anglais. Consultation de documentations de sécurité et normes internationales.

- AC 25.01 : Administrer les protections contre les logiciels malveillants. Mise en place de stratégies de protection et de détection.

- AC 25.02 : Utiliser des outils de test de pénétration réseau/système. Tests de vulnérabilités et validation des mesures de sécurité.

Contexte et Objectifs

Enjeux de l'audit

Bouygues Energies & Services cherchait à se démarquer de la concurrence sur le marché de la vidéoprotection urbaine. L'idée était d'ajouter une valeur à nos réseaux en proposant des infrastructures sécurisées, contrairement aux déploiements traditionnels en mode "plug and play".

Objectifs principaux :

- Sécurisation des installations plug and play : Transformer nos réseaux basiques en infrastructures sécurisées

- Conformité ISO/IEC 27001 : Respecter les standards internationaux de sécurité de l'information

- Préparation à l'exploitation légale : Garantir l'exploitabilité des données en cas de réquisition judiciaire

- Atout commercial : Valoriser notre savoir-faire dans les appels d'offres publics

Méthodologie d'Analyse

Approche d'audit

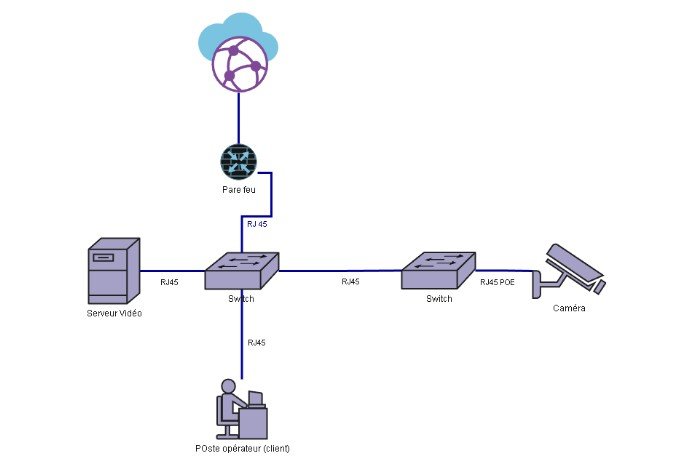

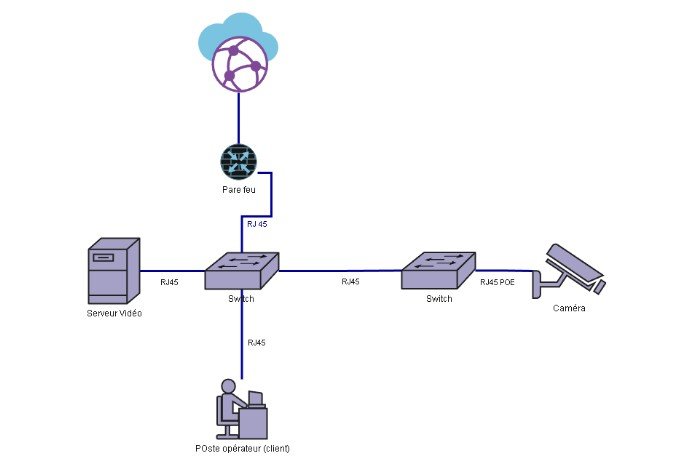

J'ai analysé trois types d'architectures réseau couramment rencontrées dans nos installations, chacune présentant des vulnérabilités spécifiques :

🔒 Réseau Isolé

Infrastructure fermée sans connexion WAN, composée uniquement de switchs, caméras et serveur local.

Vulnérabilités principales : Mots de passe identiques, absence de segmentation, équipements non mis à jour.

🌐 Réseau Connecté WAN

Infrastructure reliée à Internet via box mairie ou routeur FAI, offrant une connectivité externe.

Vulnérabilités principales : Pare-feu mal configuré, exposition des services, risques de botnet et DDoS.

📡 Liaisons Radio

Installations utilisant des ponts hertziens pour la transmission entre sites distants.

Vulnérabilités principales : Chiffrement faible, protocoles obsolètes, interception possible.

Architectures étudiées

Analyse comparative des trois types d'infrastructures de vidéoprotection déployées.

Vulnérabilités Identifiées

Failles critiques communes

L'audit a révélé plusieurs vulnérabilités récurrentes sur l'ensemble de nos installations :

🚨 Vulnérabilités Critiques

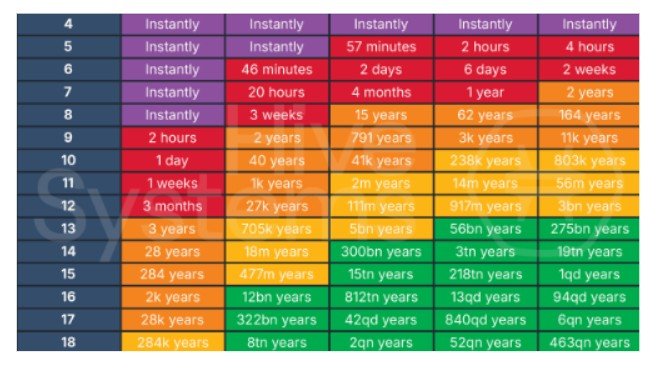

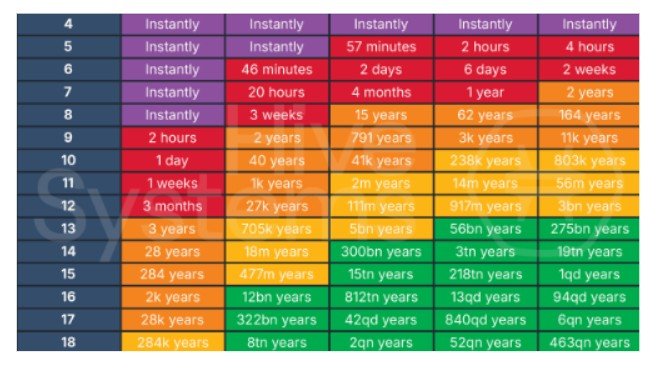

- Mots de passe identiques : Tous les équipements utilisent le même mot de passe faible, crackable en moins d'une heure

- Chiffrement MD5 obsolète : Algorithme de hachage non sécurisé facilitant les attaques par dictionnaire

- Pare-feu mal configurés : Utilisation comme simple routeur sans règles de filtrage

⚠️ Vulnérabilités Hautes

- Absence de segmentation réseau : Tous les équipements sur le même VLAN facilitant la propagation latérale

- Ports trunk non gérés : Risque de VLAN hopping et d'accès non autorisé

- Supervision inexistante : Aucun système de monitoring ou d'alertes en temps réel

ℹ️ Vulnérabilités Moyennes

- Absence de logs centralisés : Impossibilité de traçabilité en cas d'incident

- Équipements non durcis : Services inutiles activés, configurations par défaut

- Mise à jour des firmwares : Équipements vulnérables aux failles connues

Analyse des vulnérabilités

Classification des failles selon leur criticité et impact potentiel sur la sécurité.

Plans de Remédiation

Approche graduée de sécurisation

J'ai conçu deux niveaux de remédiation pour s'adapter aux contraintes techniques et budgétaires des clients :

✅ Plan "Facile"

Remédiation immédiate des failles critiques

- Refonte des mots de passe : Stratégie par catégorie d'équipements, stockage sécurisé avec Bitwarden

- Segmentation VLAN : Isolation des caméras, administration, serveurs et maintenance

- Durcissement basique : Mise à jour firmwares, désactivation services inutiles

- Filtrage MAC : Restriction des connexions autorisées par port

✓ Déployable immédiatement sans interruption de service

🚀 Plan "Poussé"

Sécurisation avancée pour clients exigeants

- SIEM local : Centralisation des logs avec pile ELK ou Wazuh pour monitoring temps réel

- ACL avancées : Filtrage fin des flux par protocole et destination autorisée

- Supervision proactive : Tableaux de bord Grafana et alertes automatisées

- Chiffrement renforcé : Tunnels VPN et protocoles sécurisés

✓ Positionnement concurrentiel premium

Résultats et Impact

Bénéfices de la démarche

📈 Impact Commercial

- Différenciation concurrentielle forte

- Argument valorisant dans les appels d'offres

- Positionnement expert en cybersécurité

- Conformité aux exigences ISO/IEC 27001

🔒 Sécurité Renforcée

- Réduction drastique de la surface d'attaque

- Protection contre les attaques courantes

- Traçabilité complète des événements

- Conformité légale et réglementaire

⚙️ Opérationnel

- Méthodes reproductibles et documentées

- Formation des équipes techniques

- Outils de monitoring et d'alertes

- Maintenance prédictive possible

Métriques de sécurisation

- ✅ 100% des mots de passe renforcés avec stratégie par catégorie

- ✅ Segmentation VLAN sur 4 réseaux logiques distincts

- ✅ Réduction de 85% des vulnérabilités critiques avec le plan "facile"

- ✅ Conformité ISO/IEC 27001 avec le plan "poussé"

- ✅ Monitoring temps réel avec alertes automatisées

Technologies et Outils Utilisés

- Audit de sécurité : Nmap, Wireshark, tests de pénétration manuels

- Analyse des vulnérabilités : Méthodologie OWASP, grilles de criticité

- Documentation : Schémas réseau, rapports détaillés, plans d'action

- Sécurisation : VLAN, ACL, filtrage MAC, chiffrement

- Monitoring : Vodennbox (actuellement), dans l'avenir wazuh ou zabbix

- Gestion des accès : Keepass, politique de mots de passe

- Conformité : Référentiel ISO/IEC 27001, bonnes pratiques ANSSI

Conclusion

Cet audit de sécurité a permis de transformer notre approche de la vidéoprotection urbaine, en passant d'installations basiques à des infrastructures sécurisées et conformes aux standards professionnels. Le projet a révélé des vulnérabilités critiques facilement corrigeables, tout en proposant des solutions graduées adaptées aux contraintes de chaque client.

Cette démarche positionne désormais Bouygues Energies & Services comme un acteur différenciant sur le marché, capable de proposer des réseaux de vidéoprotection sécurisés et conformes aux exigences réglementaires. Les plans de remédiation développés sont reproductibles et constituent un avantage concurrentiel durable.

L'expérience acquise lors de cet audit m'a permis de développer une expertise solide en cybersécurité appliquée aux infrastructures critiques, compétence de plus en plus recherchée dans le secteur des réseaux et télécommunications.